Kyberturvallisuuskeskus on tiedottanut OpenSSH-ohjelmistosta löytyneen kriittisen haavoittuvuuden, mikä mahdollistaa järjestelmän täyden haltuunoton etänä ilman tunnistautumista. Haltuunotto on tähän mennessä todennettu glibc-pohjaisilla Linux-järjestelmillä sekä FreeBSD-järjestelmillä. Kyberturvallisuuskeskuksella ei ole tiedossa haavan aktiivista hyväksikäyttöä.

OpenSSH:n versiot alkaen 8.5p1, ennen versiota 9.8p1 ja OpenSSH:n versiot ennen 4.4p1. Hyökkäys on tähän mennessä todennettu glibc-kirjastoa käyttävillä järjestelmillä. musl libc-kirjastoa käyttävät järjestelmät eivät ole haavoittuvia. Haavoittuvuus koskee myös FreeBSD-pohjaisia järjestelmiä. OpenBSD-pohjaiset järjestelmät sen sijaan eivät ole haavoittuvia.

Ohjelmiston toimittaja on julkaissut korjaavan päivityksen, joka on syytä asentaa mahdollisimman pian. Ongelma on korjattu OpenSSH:n versiossa 9.8p1.

Lue lisää aiheesta: Kriittinen haavoittuvuus OpenSSH-ohjelmistossa | Kyberturvallisuuskeskus

Organisaatioissa laajasti esimerkiksi etätyöratkaisuihin käytetyn Palo Alto GlobalProtect-tuotteen (Gateway ja Portal) haavoittuvuutta (CVE-2024-3400) käytetään aktiivisesti hyväksi. Korjaavat päivitykset on syytä suorittaa välittömästi. Tämä komentoinjektiohaavoittuvuus mahdollistaa järjestelmän täyden haltuunoton pääkäyttäjätason oikeuksilla etänä ilman tunnistautumista.

Järjestelmänä on PAN-OS 10.2, PAN-OS 11.0, tai PAN-OS 11.1, ja GlobalProtect -tuote on käytössä.

Pilvessä olevat NGFW-palomuurit, Panorama appliances, ja Prisma Access tai muut PAN-OSin versiot (PAN-OS 10.1 tai vanhemmat) eivät ole haavoittuvia.

Valmistaja on korjannut haavoittuvuuden hotfix-versioissa PAN-OS 10.2.9-h1, PAN-OS 11.0.4-h1, PAN-OS 11.1.2-h3 sekä kaikissa myöhemmissä versioissa. Valmistaja on julkaissut korjauksia myös vanhempiin ylläpitoversioihin.

Valmistajan tarkemmat ohjeet ja tiedot: https://security.paloaltonetworks.com/CVE-2024-3400) Kyberturvallisuuskeskuksen tiedote: Tietomurtoja Palo Alto GlobalProtect-tuotteisiin – vaatii välittömiä toimia | Kyberturvallisuuskeskus

Marskidata on tehnyt kovasti kasvua viime vuodet ja toiminut luotettavana suomalaisena kumppanina monelle yritykselle ICT-asioissa. Olemme toimineet luottotoimittajana useiden eri julkishallinnon asiakkaiden hankinnoissa tarjoamalla vahvaa palvelua eri ratkaisualueilla.

Haluamme Marskidatalla panostaa entistä enemmän julkishallintomyyntiin ja helmikuun 2024 lopussa Matias Silvan aloitti Marskidatalla nimikkeellä Head of Public Sales. Matias palvelee julkishallinnon asiakkaitamme ja vastaa tästä liiketoiminta-alueesta. Hänet tunnetaan Suomen julkishallinnon ”erikoismiehenä”. Matias on toiminut kentällä jo 15 vuotta ja hänellä on vankka kokemus puitesopimuksista eri tuote- ja ratkaisualueilla ICT- ja AV-alalla. Ensi töikseen Matias otti käsittelyyn Hansel-yhteishankintasopimukset, jotta voimme tarjota monipuolisesti palveluitamme julkishallinnon eri asiakkaille.

Iloksemme voimme kertoa, että olemme nyt mukana toimittajien joukossa näissä Hansel DPS -yhteishankinnoissa:

Marskidatalla on 40 vuoden kokemus ICT-palveluiden tuottamisesta. Tehtävänämme on tuottaa laadukasta palvelua ja lisäarvoa asiakkaillemme. Toimimme luotettavana kumppanina toimitusketjussa, jossa jokaisella on oma roolinsa.

”Marskidata on aito suomalainen perheyritys, jossa tehdään ketteriä päätöksiä. Fokus on aina asiakkaassa ja haluamme olla nimenomaan se helppo kumppani. Tämä on yksi tärkeä syy, miksi halusin tulla Marskidatalle", sanoo Matias Silvan innoissaan.

Kun haluat lisätietoja Marskidatasta ja palveluistamme julkishallinnolle, ota rohkeasti yhteyttä Matiakseen!

VMware vCenterissä vakava haavoittuvuus, korjattu uusimmissa versioissa.

URL: https://www.vmware.com/security/advisories/VMSA-2023-0023.html

Suomalaisten organisaatioiden sähköpostitilejä kaapataan laajalle levinneen tietojenkalastelukampanjan avulla. Rikolliset ovat kalastelleet yritysten työntekijöiden käyttäjätunnuksia ja salasanoja sähköpostitse ja huijaussivujen avulla, sekä kirjautuneet saamillaan tunnuksilla Microsoft 365 -sähköpostijärjestelmiin. Kaapattuja tilejä käytetään uusien tietojenkalasteluviestien lähettämiseen sekä sisäisesti että muihin organisaatioihin.

Kyberturvallisuuskeskus 2023

Vakava haavoittuvuus Libwebp-kirjastossa, jota on yleisesti käytetty eri ohjelmissa, kuten esimerkiksi seuraavissa: 1Password, Signal, Safari, Mozilla Firefox, Microsoft Edge, Opera ja Android-käyttöjärjestelmän selaimet.

Haavoittuvuus mahdollistaa mielivaltaisen koodin suorittamisen käyttäjän tietokoneessa tai mobiililaitteessa.

Suositellaan päivittämään edellä mainitut ohjelmat uusimpiin versioihin, ja seuraamaan käytössä olevan ohjelmiston uusia päivityksiä.

Lisätietoa aiheesta: Vakava haavoittuvuus libwebp-kirjastossa | Kyberturvallisuuskeskus

Jatkettu tuki tuotteille Windows Server 2012 ja 2012 R2 päättyy 10. lokakuuta 2023.

Tuen päättyminen tarkoittaa, että säännöllisiä tietoturvapäivityksiä ei enää toimiteta. Kyberhyökkäysten muuttuessa kehittyneemmiksi ja säännöllisemmiksi sovellusten käyttö ja tietojen käyttö tukemattomissa sovelluksissa aiheuttaa merkittävän turvallisuusriskin. On välttämätöntä päivittää järjestelmät uusimpiin versioihin, että tiedot ja sovellukset ovat turvassa jatkossakin. Esimerkiksi tietyt tietoturvatuotteet lakkaavat kokonaan toimimasta ko. palvelimilla ilman lisätukea palvelintuen loppuessa 10. lokakuuta 2023.

Paras ratkaisu on päivittää vanhat palvelinversiot Win Srv 2022 -tuotteisiin. Väliaikainen ratkaisu palvelimille, joita ei voida päivittää on Extended Security Update vaihtoehto. Kysy näistä tarkemmin Marski Datan myynnistä.

Lue lisää aiheesta:

Tuki tuotteille Windows Server 2012 ja 2012 R2 on päättymässä - Microsoft Lifecycle | Microsoft Learn

Windows Server 2022 | Microsoft

Chromessa (Windows, Mac ja Linux) paha haavoittuvuus CVE-2023-2033 - Google julkaissut hätäpäivityksen

Mikäli Chromen automaattinen päivittäminen on kytketty pois päältä (oletuksena päällä, päivittyy uudelleenkäynnistyksen yhteydessä). Version tarkastus: Selaimen oikeasta yläkulmasta pistevalikkoon ja sen jälkeen Asetukset > Tietoja Chromesta. Paikattu versio on 112.0.5615.121. uuden version voi asentaa samasata valikkonäkymästä manuaalisesti.

Mahdolllinen apu päivitykseen Marski Datan Service Deskistä:

servicedesk@marskidata.fi tai 029 1701727.

Tätä kriittistä tunnuksien hyväksikäyttöä ja käyttöoikeuksia korottavaa haavoittuvuutta hyödynnetään lähettämällä tietynlainen sähköpostiviesti Outlook -ohjelmaan. Hyökkäys aktivoituu jo sähköpostiviestin saapuessa Outlook -ohjelmaan ennen viestin avaamista tai edes esikatselua. Lähetetty hyökkäysviesti muodostaa yhteyden uhrilta hyökkääjien hallinnassa olevaan ulkoiseen UNC -sijantiin, joka vuotaa uhrin Net-NTLMv2-tiivisteen hyökkääjälle, joka voi välittää sen toiseen palveluun ja tunnistautua täten uhrina.

Katso Microsoftin ohje korjaaviin Office päivityksiin.'

Microsoft tarjoaa myös komentosarjan, jolla on mahdollista selvittää onko organisaatio jo joutunut haavoittuvuuksien hyväksikäytön kohteeksi. Näet sen täältä.

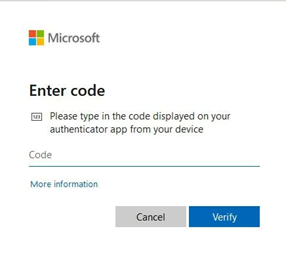

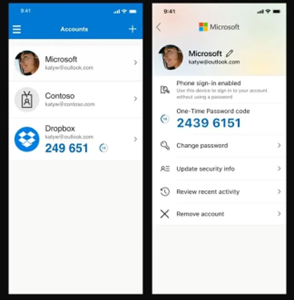

Huom. Tämä ohje ei koske sinua, jos käytät puhelinsoittoa tai kertakäyttöistä kirjautumiskoodia ensisijaisena tunnistautumistapanasi Microsoftin-palveluihin.

Monivaiheinen tunnistautuminen parantaa tietoturvaa vaikeuttamalla verkkorikollisten huijausyrityksiä.

27.2.2023 alkaen Microsoft Authenticator -sovelluksella tapahtuvassa tunnistautumisessa pitää aikaisemman hyväksymisen sijaan syöttää kirjautumisikkunassa näkyvä numero älypuhelimen sovellukseen.

Ohje Microsoft Authenticator -sovelluksen käyttöön:

Mikäli et ole kirjautumassa mihinkään palveluun ja saat kirjautumispyynnön Microsoft Authenticator -sovelluksesta, tarkista ensin laitteet, joille olet aiemmin kirjautunut. Joltain sovellukselta on saattanut kulua 90 päivää edellisestä tunnistautumisesta.

Mikäli et löydä tunnistautumista odottavaa laitetta, valitse Ei, se en ole minä (No, it's not me). Tällöin asiasta lähtee ilmoitus eteenpäin.