Kansainvälinen turvallisuustilanne on tällä hetkellä epävakaa ja vaikeasti ennakoitavissa. Muun muassa Suomen NATO-jäsenyys heijastuu voimakkaasti kyberturvallisuuteen. Kyberhyökkäykset ovat lisääntyivät maailmanlaajuisesti Ukrainan sodan alettua ja määrät ovat edelleen kasvussa. Hyökkäykset ovat myös entistä enemmän kohdistuneet Pk-yrityksiin, osa onnistuneet tuhoisinkin seurauksin, jotka ovat nousseet uutisiin asti. Näitä ovat esimerkiksi Helsingin kaupungin kasvatuksen ja koulutuksen toimialaan liittyvä tietomurto toukokuussa 2024, sekä Tietoevryn Ruotsissa sijaitsevan palvelinkeskuksen ransonware -kiristysohjelmahyökkäys tammikuussa 2024. Samalla eri organisaatioissa on herätty puolustamaan tietojärjestelmiä. Hyökkäykset järjestelmiin ovat päivittäinen murhe ja jos yrityksesi on kytkettynä internettiin, olet potentiaalinen kohde. Vain harvat tapaukset uutisoidaan, mutta riski koskettaa kaikkia.

Viimevuoden suurimpia kybertapahtumia olivat erilaiset kalastelut. Turvapostikalastelu-kampanja, sekä Traficomin vakava varoitus M365-tietomurroista herätteli tietoturvan kanssa toimivia varmistamaan, että tarvittavat suojaukset ovat kunnossa sekä ajan tasalla.

Koska ihminen on tietoturvassa heikoin lenkki myös tarve perusmuotoiselle tietoturvakouluttautumiselle ja testaussimulaatioille nosti päätään. Traficom purki varoituksensa tietomurroista, mutta tämä ei tarkoita, että uhka olisi ohi.

Marskidata tarjoaa workshop-henkisiä tietoturvakoulutuksia matalan tason koulutuksista vaativamman tason koulutuksiin, sekä räätälöityihin kokonaisuuksiin. Koulutus tarjoaa ajantasaista tietoa ja vahvistaa henkilöstön tietoturvakulttuuria. Koulutuksen ohessa tarjoamme myös hyökkäyssimulaatioita, jossa pääset kokemaan hyökkäystilanteen turvallisessa ympäristössä.

Simulaatioita toteutetaan monella eri tapaa, suosituimpiin kombinaatioihin kuuluvat perinteiset kalasteluviestit ilman ennakkoilmoitusta henkilöstölle tai haastavat kohdennetut kalastelut ennakkoilmoituksella. Simulaation suorittaminen ei vaadi suuria ponnisteluita yrityksenne henkilöstöltä, mutta mikäli haluatte osallistua kalastelumateriaalin luonnosteluun, on se myös mahdollista. Marskidata on toteuttanut satoja niin sanotusti harjoitusmielessä toteutettuja kalasteluviestejä. Liian usein testattu organisaatio on murtunut viimeistään kohdennettujen viestien kohdalla

Tässä testien statistiikkaa viimeisen vuoden ajalta:

Mitä luulet, olisiko yrityksesi keskiarvo testissä parempi? Tämä saadaan selville, kun laitetaan henkilöstö koetukselle!

Simulaatiossa henkilökunta saa arvokasta oppia, millä on suuri merkitys yrityksen tietoturvalle kalastelun sattuessa kohdalle.

Marskidata suorittaa Microsoft 365- ympäristön auditointeja Health Check -palvelun avulla. Nämä kattavat raportit tuovat tiedon ympäristön tilasta kolmiportaisella asteikolla: korjattavaa, kehitettävää, kunnossa. Yleisin kehityskohde, joka nousee ilmi kerta toisensa jälkeen, on identiteetinhallinta. Jos tietohallinnolla ei ole selvää kuvaa tunnuksista, joita ympäristössä käytetään, tietomurto jää helposti huomaamatta. Tarkistathan, että ympäristöstä ei löydy muun muassa seuraavanlaisia tunnuksia:

Mikäli Marskidatan Health Check palvelu kiinnostaa sinua, lue lisää asiakaskokemuksesta: Lakan Betoni sai tietoturvan kehityssuunnitelman Health Checkin myötä.

Pääsynhallinta on yksi tietoturvan peruskivistä. Noin 80 % tietomurroista tapahtuu heikon pääsynhallinnan pettäessä. Tilanne voi johtaa kybertapaturmaan, mikäli muissakin hallintatoimissa on päivitettävää. Pääsynhallinta tuo mukanaan monivaiheisen tunnistautumisen, joka lisenssitason mukaan tarkoittaa joko perinteistä pääsynhallintaa tai säännöillä toteutettua (Conditional access) pääsynhallintapolitiikkaa. Säännöt tuovat joustavuutta ja helppoutta monivaiheisen tunnistautumisen toteuttamiselle. Microsoftin Business Premium -lisenssi toimii hyvänä pohjana, jonka käyttöönoton yhteydessä voi käynnistää Marskidatan Tietoturvapolku-projektin, jossa huomioidaan, että tärkeimmät tietoturvaominaisuudet ovat kytketty. Tarkistathan, että ympäristöstäsi löytyy vähintään seuraavat asiat:

Murtojen, virusten tai muiden kyberturvatapahtumien havainnointi on elintärkeää yrityksen palveluiden jatkuvuuden varmistamisessa. Havainnoinnissa kompastutaan yleensä joko siihen, että analysoitavaa dataa on liikaa tai liian vähän. Mikäli poikkeavuutta ei havaita, tämä tarkoittaa, että hyökkäyksen torjuntatoimenpiteet myöhästyvät merkittävästi. Havainnointia varten on tarjolla erikokoisille yrityksille erilaisia tietoturvatuotteita. Kysy lisää Marskidatan tarjoamista Endpoint Detection and Response (EDR), Managed Detection and Response (MDR) ja Extended Detection and Response (XDR) ratkaisuista. Huomioi ainakin seuraavat asiat:

Kun havainnointi on kunnossa, täytyy myös reagoinnin olla nopeaa ja tehokasta. Tekoäly on tuonut hyökkäyksille uusia ulottuvuuksia. Onneksi myös puolustavassa tietoturvassa on käytettävissä tekoälyä ja koneoppimista. Avainsana on kuitenkin nopea toimiminen. Pahimmassa tapauksessa auki murretulla tililtä ehtii lähteä tuhansia sähköpostiviestejä minuuteissa. Joskus hyökkääjä soluttautuu ympäristöön viikoiksi tai kuukausiksi ennen hyökkäyksen aloittamista. Hyökkäys voidaan myös toteuttaa siten, että siitä ei jää merkittävää jälkeä lokiin tai, että se ei näyttäydy uhrille. Reagointia tukee erilaiset politiikat ja prosessit. Marskidata auttaa erilaisten prosessien luonnissa ja toteuttamisessa, oli kyse sitten dokumentaatiosta tai automatisoiduista tehtävistä.

Olettehan dokumentoineet yrityksestänne seuraavat asiat:

Yllä mainitut asiat ovat asioita, joissa on yleensä havaittu puutteita ja muodostavat aidon riskin ympäristön tietoturvalle. Marskidatalla olemme sitoutuneet tuottamaan laadukkaita tietoturvallisia toteutuksia sekä kestäviä ratkaisuja. Tulee muistaa, ettei vastuuta voi ulkoistaa. Viimeisimpänä ympäristöstä vastaa aina yritys itse ja varsinkin nykymaailmantilanteessa riittävä tietämys ja ymmärrys tietoturvasta on välttämätöntä. Tutustu lisää tietoturva- aiheisiin blogiemme kautta: Moderni palomuuri on yrityksen tietoturvan kivijalka ja Kyberturvallisuus - varmistukset, palautukset ja lisäsuojaukset. Tietoturvaa ei kuitenkaan tule ajatella kuluna ja hidasteena, vaan sijoituksena tulevaisuuteen ja liiketoiminnan mahdollistajana myös jatkossa.

Kyberrikolliset yrittävät päästä käsiin salattuun tietoon, jotta voivat esimerkiksi kiristää tai tuhota tärkeän tiedon tehden mittavaa haittaa liiketoiminnalle, sekä samalla yrityksen maineelle. Varmistukset ja palautukset ovat asia, joista monesti toivotaan, ettei niihin tarvitse koskaan turvautua, mutta silloin kun niitä tarvitaan, ne voivat olla viimeinen mahdollisuus saada hävinnyt tai rikkoutunut tieto takaisin yrityksesi saataville. Kovin inhimillistä, mutta äärimmäisen harmillista on se, että näihin havahdutaan usein vasta kun jotain ikävää sattuu.

Jotta näin ei kävisi, ota yrityksesi suojaukset ja varmistukset tarkasteluun pikimmiten. Toimivien ja suojattujen varmistusten lisäksi tarvitset myös reaaliaikaista tietoturvaohjelmistojen suojausta esimerkiksi työasemien ja palvelinten osalta. Tämän lisäksi päivitysten avulla on tärkeä ylläpitää IT-ympäristöä kokonaisuudessaan ajan tasalla. Varmistukset ovat siis se viimeinen ”perälauta”, joka voi vielä kenties pelastaa koko liiketoimintasi jatkumisen vaikeissa ongelmatilanteissa.

Ulkopuolisten uhkien aiheuttamat vakavat ongelmat ovat selvästi kasvussa ja niiden hallinta vaatii entistä enemmän huomiota. 93 prosenttia Ransomware-hyökkäyksistä kohdistuu erityisesti varmistuksiin. Voit tutustua aiheeseen Ransomware-trendien, 1 200 uhrin ja lähes 3 000 kyberhyökkäyksen oppien kautta: 2023 GLOBAL REPORT.

Tarvitsevatko varmistukset lisäsuojausta sen lisäksi,

että ne toimivat hyvin päivittäin ja niitä seurataan?

Kyllä tarvitsevat, mutta minkä vuoksi?

Jos varmistuksia ei suojata, niin ne ovat alttiina seuraaville uhkatekijöille:

Varmistusten lisäsuojauksen kohdalla puhutaan esimerkiksi seuraavista termeistä:

Nämä suojaustavat eivät monesti ole oletusasetuksissa päällä varmistuksissa, vaan vaativat lisämäärityksiä ja/tai lisälisensointia. Mikäli termit ovat sinulle vieraita, jatka lukemista, jotta tiedät tärkeimmät pointit näistä termeistä.

Immutable Backup tarkoittaa, että jo varmistettu tieto suojataan teknisesti niin, ettei sitä voida muuttaa, poistaa tai lukita pois käytöstä haluttuun aikarajaan asti varmistusten ottamisesta alkaen.

Palautukset ovat normaalisti siis saatavilla, mutta varmistukset ovat ”lukittuja”. Tämä antaa suojaa edellä listattuja uhkatekijöitä vastaan tehokkaasti, jo tehtyjen varmistusten osalta.

Immutable-suojaus voidaan toteuttaa varmistusten kohteen osalta varmistusohjelmistojen omilla työkaluilla ja/tai ohjeistuksilla (jos tuki olemassa), tai esimerkiksi julkisten pilvipalvelujen varmistuslevyjen osalta niiden omilla lukitus- ja versiointiasetuksilla.

On myös varmistuslaitteistoja, jotka toimivat varmistusten kohteena ja niissä on laitepohjainen sisäänrakennettu Immutable-ominaisuus muiden varmistusta tukevien toimintojen ohella mukana. Nämä ovat erittäin monipuolisia ja tehokkaita ratkaisuja. Esimerkkinä tällaisista ratkaisuista Dellin PowerProtect Data Domain Appliances.

Varmistuksen aikana varmistettava tieto voidaan suojata kryptaamalla, jolloin varmistukset eivät ole luettavassa muodossa ulkopuolisten käsissä. Vaihtoehtoisesti kryptaus voidaan tehdä joissain tapauksissa varmistusten kohdelevyllä.

Varmistusten tiedon avaamiseksi ja saattamiseksi luettavaan muotoon tarvitaan varmistusten ylläpitäjän asettamaa kryptausavainta (salasana). Muuten tieto pysyy suojattuna lukemisen osalta eli sitä ei voida hyödyntää esimerkiksi niin, että voitaisiin uhkailla kopioitujen varmistusten julkaisulla julkisesti tai käyttää tietoa hyödyksi muuten.

Varmistusohjelmistoihin on viime vuosina alettu integroida mahdollisuus tunnistaa varmistettavasta tiedosta Ransomware- ja Malware -ohjelmille tyypillistä haitallista toimintaa.

Tällä voidaan tunnistaa jo aktiivisesta tuotantodatasta mahdollisten haittaohjelmien läsnäoloa ja estää niiden päätymistä varmistuksiin, joka saastuttaisi muutoin myös varmistuksissa olevan tiedon ja näin ollen palautuksista palautuisi myös haittaohjelmat takaisin aktiiviseen tuotantodataan.

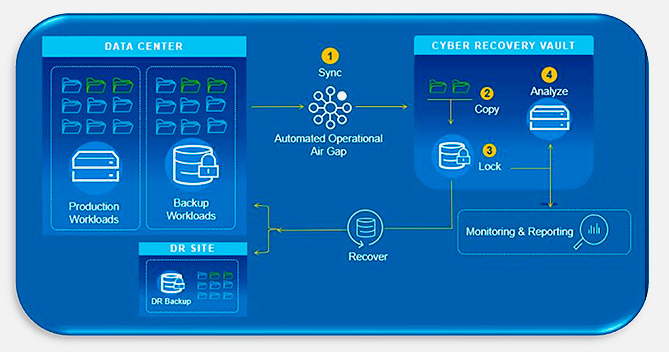

On olemassa myös laitepohjaisia kokonaisratkaisuja, joilla suojausta voidaan nostaa vielä askelta korkeammalle, näissä ominaisuudet ovat myös korkealla tasolla. Esimerkiksi Ransomware-tapauksissa voidaan tuotannon palautumisaikaa lyhentää tällaisella järjestelmällä viikoista jopa tunteihin. Ratkaisu kykenee datan ensisijaiseen varmistamiseen, sen turvalliseen kopiointiin eristettyyn toiseen laitteistoon, lukitsemaan datan ja havaitsemaan mahdollisen korruption sekä haittaohjelmat. Lisäksi kattava monitorointi ja raportointi kuuluu laitteistoon.

Näissä laitepohjaisissa kokonaisratkaisuissa niin sanottu ”puhdas” palautus voidaan tehdä suoraan tuotantoympäristöön takaisin tai rinnalle olemassa olevaan DR/testiympäristöön tarpeen mukaisesti.

Alla on kuvattu Dell PowerProtect Cyber Recovery -ratkaisu, joka koostuu kahdesta erillisestä Dell DataDomain laitteistosta. Laitteiston ”Vault” osuus on eristetty tuotantoverkosta niin, ettei sitä Ransomware hyökkääjä pääse edes näkemään ja näin se on suoralta pääsyltä turvassa. Lue lisää aiheesta Dell PowerProtect Cyber Recovery.

On sitten kyberhyökkäyksiin tai suojauksiin liittyvät termit hallussasi tai eivät, me autamme sinua huolehtimaan yrityksesi kotipesän kuntoon kyberhyökkäysten varalta. Marskidatan asiantuntijat auttavat sinua kartoittamaan yrityksesi tarpeet varmennuksien ja lisäsuojausten varalta. Meidän palvelutarjonnastamme löytyy kattavasti erilaisia vaihtoehtoja. Voimme esimerkiksi kartoittaa yrityksen IT:n nykytilan ja toteuttaa tärkeitä parannuksia yrityksesi kyberturvallisuuden parantamiseksi. Koulutamme myös henkilöstöä tietoturvaosaamisessa, jotta inhimillisiä erehdyksiä sattuisi mahdollisimman vähän. Tutustu palvelutarjontaamme IT-palvelut yrityksille, sekä Solenovon asiakastarinaan konesalipalveluistamme Kustannustehokkuutta ja tarkempaa budjetointia konesalipalveluiden migraation myötä. Sinua saattaisi kiinnostaa myös blogimme Kyberpalautuminen ja Tietoturvakoulutus parantaa yrityksen kyberturvallisuutta ja säästää rahaa.

Meidän asiantuntijoillemme kyberturvallisuusratkaisut ovat arkipäivää, joten kerromme mielellämme lisää aiheesta. Otathan yhteyttä myynti@marskidata.fi, jos jokin jäi mielenpäälle!

Jatkuvasti voimakkaammin digitalisoituvan liiketoiminnan myötä, hyvästä tieto- ja kyberturvasta on tullut käytännössä välttämättömyys kaikenkokoisille sekä toimialasta riippumattomille organisaatioille. Verkkorikollisuus on kasvanut viime vuodet räjähdysmäisesti ja vauhti tuntuu tällä hetkellä vain kiihtyvän.

Organisaation tietoturvaa ja -suojaa tulee lähestyä usealta eri kantilta ja mikään yksittäinen ratkaisu ei tuo autuasta, tai kaiken kattavaa suojaa verkkorikollisuutta vastaan.

Kaikki organisaation toimintaan liittyvät osa-alueet, missä niin sanotusti bitti liikkuu - tulee käydä huolella läpi, eli muun muassa verkkoinfrastruktuurin komponentit, tietokoneet, puhelimet ynnä muut päätelaitteet. Nykyajassa myös työtehokkuutta edistävät erilaiset pilviratkaisut- ja alustat, kuten Microsoft 365 ovat käytännössä omia segmenttejään, kun asiaa lähestytään tietoturvan näkökulmasta.

Kuten todettu, yksittäisellä ratkaisulla ei saada aikaan tietoturva-asioihin mielenrauhaa, vaan organisaation digiympäristöä tulee lähestyä kokonaisvaltaisena organismina. Näin aikaan saadaan paras mahdollinen suoja jopa rehottavaa verkkorikollisuutta vastaan.

Yksittäisistä ratkaisuista, moderni palomuuri voidaan kuitenkin yleistää tärkeimmäksi tietoturvaratkaisuksi. Toimialoittain on luonnollisesti varianssia, mihin osa-alueen tietoturvaan on syytä pureutua syvinten, mutta useimmissa ympäristöissä oikein valittu ja määritelty palomuurilaite on kokonaisvaltaisen tietoturvan perusta ja kivijalka.

Yksinkertaistaen, palomuuri suojaa tietoliikenneyhteydet. Laite osaa tunnistaa sallitun ja ei-sallitun verkkoliikenteen, sekä ymmärtää haitallisen toiminnan verkossa. Palomuuri estää myös asiattomien pääsyn verkkoon. Tätä voisi verrata vaikkapa kauppakeskuksen tavanomaiseen suojautumiseen rikollisia ja rosvoja vastaan.

Voidaan mieltää, että ilman hyvää palomuuritoteutusta kauppakeskuksessa ei olisi ovien lukituksia, murtohälyttimiä, vartiointia, kameravalvontaa, kulunhallintaa ja niin edelleen. Kauppakeskukseen olisi tavallaan avoimet ovet ja esimerkiksi asiattomien pääsyä ei valvottaisi mitenkään. Kauppakeskuksen ollessa suljettuna, ovista pääsisi sisälle kävelemällä, eikä mikään murtohälytin laukeaisi, vartiointi ei saapuisi paikalle, tapahtumasta ei jäisi tallennetta kameravalvontaan ja rikollinen pystyisi tyhjentämään huoletta kaupan hyllyt - kenenkään tietämättä kyseisen tahon liikkeistä.

Fiksu palomuuri pitää huolen, että digitaaliset portit pysyvät kiinni niiltä, kenellä ei ole asiaa ympäristöön. Palomuuri tekee töitä taukoamatta ja torjuu erilaisia niin sanottuja porttien koputteluja, joita tapahtuu verkossa jatkuvasti. Massiivisemman murtoyrityksen yhteydessä palomuuri laukaisee hälytyksen ja ryhtyy tarvittaviin toimiin ehkäistäkseen murtautumisen. Tilanteesta jää myös ”valvontakameran tallenteet” palomuurin lokiin, joiden avulla voidaan muun muassa selvittää minkälainen murtautuja on kyseessä ja ryhtyä tarvittaviin toimenpiteisiin esimerkiksi viranomaisten kanssa.

Palomuurilaitteita on paljon erilaisia ja eri kokoisia, sekä eri käyttötarkoitukseen soveltuvia. Itse fyysinen laite ei vielä semmoisenaan tee kovinkaan paljoa. Ehkä joissakin tapauksissa voidaan ajatella, että hieman primitiivisempi palomuuri osaa huolehtia ovien lukituksesta - ei yleensä muusta.

Moderni ja älykäs palomuurikaan ei itsessään tee paljoa edellistä skenaariota enempää, mikäli tätä ei konfiguroida eli määritellä ja säädetä käyttöympäristöön sopivaksi. Tätä pääasiallisesti käyttöönoton yhteydessä suoritettavaa toimenpidettä voidaan peilata kauppakeskusvertailun kamera- ja kulunvalvontaan, murtohälyttimien käyttöönottoon ja vartiointipalvelun käynnistämiseen.

Ammattimaisella palomuurin konfiguraatiolla huolehditaan, että tarvittavan tasoinen tietoturva saavutetaan siten, ettei tämä kuitenkaan häiritse käyttäjä mitenkään. Tarvittaessa myös etätyöntekijät saadaan palomuurin tuoman tietoturvan siipien alle muun muassa VPN-ominaisuuksia hyödyntäen.

Tämän päivän verkkorikollisuudesta puhuttaessa, valitettavasti hyökkäys tapahtuu aina ennemmin tai myöhemmin. Asian ydin onkin, kuinka hyvin hyökkäyksiä vastaan on varauduttu. Lyhyenä yhteenvetona on helppo todeta, että yksittäisistä tieturvaratkaisuista oikein valittu ja määritelty palomuuri on organisaation tietoverkkojen paras henkivakuutus.

Onko teidän organisaatiossanne ajantasainen palomuuritoteutus, joka on viritetty ottelukuntoon? Mikäli palomuuriasia herätti kysymyksiä, niin meidän asiantuntijamme vastaavat mielellään. Artikkeli on pyritty kirjoittamaan ihmisläheisellä tavalla, mutta kerromme mieluusti myös teknisemmistä yksityiskohdista, joita tämän päivän palomuurilta vaaditaan.

Marskidatalla laadukas ja toimiva tietoturvan toteutus on yksi tärkeistä missioistamme.

Lue täältä vinkit varautumisesta tietoturvahyökkäyksiin: Tietoturvakoulutus parantaa yrityksen kyberturvallisuutta ja säästää rahaa! Kokosimme yhteen tietoturvaoppaan, voit ladata sen tästä: PK-yrityksen tietoturvaopas.

Ota meihin yhteyttä, niin katsotaan yhdessä onhan teidän verkon tietoturva varmasti kunnossa!

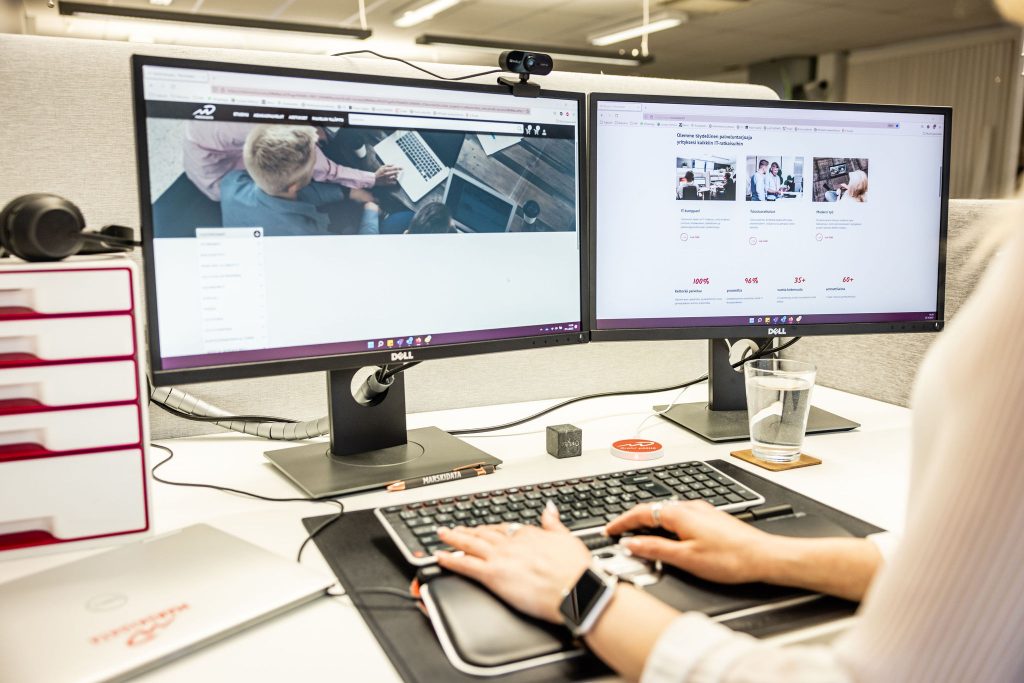

Marskidatan asiakkaisiin kuuluu laaja-alaisesti erilaisia yrityksiä, joita yhdistää ainakin yksi asia. Arvaatko mikä? Näiden yritysten työtavat ja tarpeet kehittyvät hurjalla vauhdilla ja samalla mekin. Panostamme henkilöstöömme ja asiantuntijuuteen alallamme. Digitaalisuuden myötä ihan kaikkeen tarvitaan koneita, tietoturvaa ja hyvä kumppani ratkomaan IT-ongelmia, kun sellaisia ilmenee. Ja mielellään sellainen, jonka kanssa on vaivatonta ja helppoa asioida. Palvelumme koostuvat kolmesta eri osa-alueesta, jotka ovat IT- kumppanina toimiminen, tulostusratkaisut ja erilaiset modernin työn ratkaisut. Olemme kokonaisvaltainen palvelutarjoaja kaikkiin yrityksesi IT-ratkaisuihin ja meidän missionamme on valjastaa teknologiset ratkaisut tukemaan jokaisen inhimillisiä vahvuuksia.

IT-kumppanina tuotamme erilaisia ratkaisuja ja palveluita helpottamaan työntekijöiden arkea. Näitä palveluita ovat muun muassa Marskidatan Service Desk ja muut IT-tukipalvelut. Marski DMA -palvelu huolehtii tärkeimmät työvälineesi käyttövalmiina ja virusturvattuina – älypuhelimet, tabletit, pöytäkoneet ja läppärit maailman suosituimmilta valmistajilta. Emme pelkästään toimita laitteita, vaan huolehdimme myös niiden käyttöönotosta, hallinnasta, asennuksesta ja päivityksistä.

Teemme erilaisia tietoturvakartoituksia ja -testejä, joiden tarkoituksena on tuoda esiin puutteita, jotta ne voidaan ratkaista ennen niiden ilmenemistä ikävillä tavoilla, mutta myös opastamme ja koulutamme työntekijöitänne, jotta inhimilliset erehdykset minimoidaan. Oikeaoppinen suojautuminen laitteissa ja Microsoft 365 -ohjelmissa on tärkeää olla kunnossa, mutta työntekijöiden osaaminen korostuu yhä enemmän. Tietoturvapalvelumme ovat kysyttyjä nyt, kun kyberturvallisuus puhuttaa laajasti. Tutustu nettisivuilta palveluihimme IT-kumppani - Marskidata ja Lakan Betonin kokemuksiin Microsoft 365 Health Checkistä: Lakan Betoni sai tietoturvan kehityssuunnitelman Health Checkin myötä - Marskidata Palvelutarjontamme on laaja ja Marskidatan asiantuntijat auttavat ITC-ratkaisujen kokonaisvaltaisessa kehittämisessä aina ympäristösi ja tilanteesi huomioiden.

Kyberturvallisuuden saralla NIS2-direktiivi ("The Directive on Security of Network and Information Systems", suomeksi verkko- ja tietoturvadirektiivi) on ajankohtainen kaikilla kriittisillä toimialoilla. Sen soveltaminen alkaa Suomessa virallisesti 18.10.2024. Olemme halunneet tuoda NIS2 -direktiiviin koskevia asioita selkeään ja ymmärrettävään muotoon ja mikäli aihe kiinnostaa sinua tutustu sivuumme: Oletko valmis NIS2-direktiiviin? - Marskidata. Mikäli direktiivi koskettaa yritystäsi, voimme kartoittaa kyberturvallisuuden nykytilan ja autamme sinua. Ota yhteyttä rohkeasti myyntiimme: myynti@marskidata.fi.

Toteutamme myös SharePoint-projekteja, joiden paras anti on yhtenäinen näkymä työntekijän kannalta tärkeiden tietojen löytämiseen ja käyttöön. Näkymä, missä voidaan opastaa ja tiedottaa sisäisesti tärkeistä asioista ja jakaa tietoa kaikille yritysten työntekijöille. SharePoint-dokumenttien hallinnassa selviä hyötyjä ovat muun muassa:

Automaatioiden avulla tehostetaan prosesseja korvaamalla manuaalisia työsuoritteita automaation avulla. Esimerkiksi paperinen lomake korvataan Forms-lomakkeella, automaatio siirtää tiedot lomakkeelta haluttuun paikkaan käsiteltävään muotoon ja lähettää ilmoituksen käsittelijöille. Automaatiot ovat ihan loisto juttu, mikä säästää työaikaa ja vaivaa!

Tutustu nettisivuilta palveluihimme Moderni työ - Marskidata ja Xamkin matkaan kohti entistä sujuvampia työpäiviä: Xamk – kohti entistä sujuvampia työpäiviä - Marskidata.

Suurimmalla osalla suomalaisista yrityksistä on käytössä Microsoft 365. Kuitenkin monessa yrityksessä on se tilanne, että Microsoftin lisenssejä ei käytetä kaikessa laajuudessaan. Toki Teams, Outlook, Word ja Excel ovat päivittäisessä käytössä, mutta oletko sinä käyttänyt esimerkiksi Microsoft Planneria tai Microsoft Formsia? Näiden avulla muun muassa tehostat omien tehtävien hallintaa, jaat tehtäviä helposti tiimisi kesken ja teet näppäriä kyselyitä.

Käytössä olevien Microsoft-ohjelmien käyttöä kannattaa tarkastella. Monet yritykset ovat tehostaneet toimintaansa pelkän Teamsin rakenteen uudelleen suunnittelulla. Teams on erityisesti etätyön kautta monelle tuttu työkalu, yrityksissä on saatettu ottaa käyttöön se jo vuosia sitten. Sen jälkeen sinne on ilmestynyt lukematon määrä tiimejä ja kanavia, ja kukaan ei tiedä mihin tiimiin/kanavaan asiasta pitäisi kirjoittaa. Jossain vaiheessa on hyvä istua alas ja käydä nykyinen rakenne läpi ja suunnitella uusi, joka tukee yrityksen nykyistä toimintaa.

Kun puhutaan työn tehostamisesta ja modernista työstä, voidaan todeta, että suomenkielinen Copilot on jo julkaistu vappuna 2024 ja tämä tuo aivan uutta draivia työntekoon. Jos aihe kiinnostaa sinua enemmän, tutustu kollegani Emmin blogeihin Copilot Microsoft 365 – kuinka ottaa tekoäly tehokkaasti käyttöön, osa 1 - Marskidata ja Copilot Microsoft 365 – kuinka ottaa tekoäly tehokkaasti käyttöön, osa 2 - Marskidata.

Tulostusratkaisuissamme korostuu erityisesti kustannustehokkuus ja vaivattomuus asiakkaalle, kun sinulle tärkeintä on, että homma toimii, eikä sinun tarvitse kantaa huolta siitä toimiiko laite vai ei. Marskidatalta saat täydellisen ylläpidon rajattomalla käytöllä, etävalvonnalla ja niin, että me huolehdimme varaosista, väriaineista sekä huoltotöistä. Sinulle jää tehtäväksi vain antaa tulostimen rokata, kun työ sitä vaatii!

Tutustu nettisivuilta palveluihimme Tulostusratkaisut - Marskidata ja Kiinteistömaailma Savonlinnan kokemuksiin.

Marskidata on suomalainen, 40-vuotias perheyritys. Meidän mielestämme hyvän tyypin tekee hyvä työyhteisö ja mielenkiintoiset työtehtävät. Meillä panostetaan työntekijöihin, tuetaan kouluttautumista ja panostetaan viihtyvyyteen. Meillä on motivoitunut asiantuntijajoukko, jolla on kova draivi päällä! Haluamme kertoa asiakkaillemme alan tuoreimmista uutisista ja toimia luotettavana IT-kumppanina asiakkaidemme rinnalla. Haluamme, että meidän kanssamme on vaivatonta ja helppoa asioida. Kotimaisena yrityksenä tavoitat meidän aina puhelimitse automaattisten vastaajien sijaan. Meillä toimitaan neljän keskeisen arvot mukaan: avoimuus, arvostus, laadukkuus ja luotettavuus. Tutustu lisää toimintatapoihimme Marski -Tapa toimia -ohjeemme myötä.

Meidän asiakkaamme ovat supermukavia – voisitko kuvitella itsesi mukaan joukkoon?

Marskidatan asiakkaita ovat:

Meille jokainen asiakas on tärkeä. Ota yhteyttä myynti@marskidata.fi, niin pidetään huolta teidänkin työntekonne draivista!

Tietoteknisten järjestelmien kehittyessä ja tietoturvaan liittyvien käytäntöjen, kuten monivaiheisen tunnistautumisen käyttöönotossa erilaiset käyttäjiltä vaadittavat toimenpiteet lisääntyvät. Samoin monitoimilaitteet ja tulostusratkaisut ovat monitahoinen kokonaisuus, joiden käytössä voi esiintyä erilaisia teknisiä haasteita käyttäjällä. Työntekijöiltä vaaditaan siis yhä enemmän tietoteknistä osaamista. Alati kehittyvässä sähköisessä ympäristössä muutoksiin on usein hankalaa sopeutua. Millaisia apuja olisi mahdollista saada tietoteknisten haasteiden ratkaisemiseksi ja työntekijöiden työnteon helpottamiseksi?

Tietoteknisiin haasteisiin pyritään vastaamaan löytämällä organisaatiossa uusia toimintatapoja IT-tuen toteuttamiseen. Usein tuen ulkoistaminen tulee kyseeseen, kun ajankäyttöä ja resursseja puntaroidaan uudelleen. IT-tuen ulkoistaminen voi tulla kyseeseen, kun organisaatio haluaa esimerkiksi oman ICT/IT-osaston keskittyvän syvemmin toimintaympäristön ylläpitoon ja järjestelmien kehittämiseen. Tällöin käyttäjätuki delegoidaan halutulla tavalla Maskidatalle ja yrityksen omalle IT-osastolle jää enemmän aikaa keskittyä itse ydintoimintaan.

Marskidatalla ServiceDesk-tiimi vastaa erilaisten ja eri kokoisten organisaatioiden IT-käyttäjätuesta. Päivittäin vastuullamme on mitä erinäisimpien tukipyyntöjen ratkaiseminen. Nämä vaativat usein tiimiltämme luovuutta, sinnikkyyttä ja vahvaa yhdessä tekemistä, yhteistyökykyä sekä koordinointia. ServiceDeskin vahvuus on monipuolisuus - hallitsemme erilaisia järjestelmiä, ohjelmia ja laitteita. Asiakaspalvelukokonaisuuden pyrimme kruunaamaan hyvällä ja selkeällä kommunikaatiolla asiakkaille. Olemme kiinnostuneita myös asiakkaidemme kehityksestä. Jos meillä havaitaan, että jotain tiettyä ongelmaa esiintyy useammin, voidaan tällaiseen ongelmaan löytää yhdessä toimivia ratkaisuja tai työkaluja. Ajatuksena on aina helpottaa ja tehostaa asiakkaiden päivittäistä työntekoa.

Tässä ServiceDeskin viisi yleisimmin vastaanotettua tukipyyntöä:

Lisäksi ServiceDeskin työnkuvaan liittyy monenlainen konsultointi, opastus ja neuvonta. ServiceDesk toimii osaltaan siis myös neuvoa-antavana kanavana yhdessä organisaation IT:n kanssa. Vastaamme monenlaisiin, usein arkipäiväisiin kysymyksiin kuten:

Tietoturvan toteutuminen on tärkeä osa toimintaamme. Pystymme toimimaan nopeasti, mikäli havaitaan puutteita tai ongelmia tietoturvan toteutumisessa. Seuraamme tarkasti käyttäjiltä tulevia ilmoituksia mm. kalasteluviesteistä tai epäilyttävästä toiminnasta. Mikäli aihe kiinnostaa sinua, tutustu kollegani Joonaksen blogiin Servicedeskin viisi vinkkiä tietoturvaan.

ServiceDeskin tukipalvelua voidaan muokata aina organisaation tarpeisiin nähden. Oli kyse sitten pienemmästä tai suuremmasta organisaatiosta, tukipalvelut voidaan skaalata tarpeen mukaan. Yleensä palvelumme on kokonaisvaltaista sisältäen edellä mainittuja tukipyyntöjä ja -toimintoja laidasta laitaan. Tärkeintä on yhdessä jakaa vastuut ServiceDeskin ja IT:n välillä, jotta yhteistyö on mahdollisimman saumatonta.

Tutustu Rejlers Finland Oy:n kokemuksiin ja asiakastarinaan Rejlers valitsi Marskidatan kilpailutuksessa: Oma IT-tiimi sai keskittyä kehitystyöhön.

Marskidatalla tiedämme, että hyvin suunniteltu on puoliksi tehty. Autamme mielellämme kaikissa vaiheissa, jotta palvelumme käyttöönotto olisi mahdollisimman sujuvaa. Ennen ServiceDeskin tukipalveluiden käyttöönottoa on hyvä miettiä erityisesti seuraavia näkökulmia:

Ota meidän ServiceDeskiin rohkeasti yhteyttä! Kartoitetaan yhdessä, miten voisimme palvella organisaationne tuen tarvetta mahdollisimman tehokkaasti.

Joudumme toistuvasti pohtimaan, mitä linkkiä voi klikata tai minkä sähköpostin uskallamme turvallisesti avata. Usein tilanne tulee eteen silloin, kun asian puntaroinnille ei olisi aikaa. Miten voisimme erottaa näissä tilanteissa turvallisen linkin väärästä?

Teemme päätöksiä oman tietämyksen tai kokemuksen perusteella. Vaikka oma tietämys olisi hyvällä tasolla, valinta voi silti olla hankala, jos vastassa on tekoälyn muokkaama kuva tai video. Onneksi tätä varten on kehitetty tietoturvaa parantavia automatisoituja ohjelmistoja, mutta ongelmaksi voi muodostua näiden säännöllinen päivittäminen ja valvonta. Millaisilla asioilla voisimme parantaa tietoturvan hallintaa päivittäisessä työnteossa?

Ensimmäiseksi arkisten asioiden suojaukset kuntoon

Joka päivä kirjaudumme töissä erilaisiin ohjelmistoihin, jolloin yksinkertaisemmillaan suojaaminen on perussuojausten huolehtimista, kuten identiteetin hallintaa ja monivaiheista tunnistautumista. Jos nämä eivät ole vielä käytössä, on syytä reagoida nopeasti ja pistää nämä ensiksi kuntoon!

Lue lisää: Monivaiheinen tunnistautuminen, eli MFA

Tärkeä huomioitava asia on myös henkilöstön tietoturvaosaamisen ajantasaisuus. Henkilöstön kouluttaminen tai webinaarit aiheesta suunnitellaan siten, että koulutuksen jälkeen työntekijät pysyvät tunnistamaan mahdolliset huijaussivustot tai tietojen kalastusyritykset paremmin ja osaavat ilmoittaa niistä riittävän ajoissa eteenpäin. Yritys voi hyötyä ennalta sovituista henkilöstöön suunnatuista toistuvista simuloiduista kalastelukampanjoista, jolloin on nähtävissä ja todennettavissa henkilöstön oma kehittyminen tietoturvallisessa työnteossa. Marskidatalla on tarjota koulutusta ja palveluja, joiden avulla luot hyvän ja ennalta ehkäisevän suojan, joka muutoin voisi pahimmillaan aiheuttaa suuriakin kuluja.

Seuraavaksi kartoitukselle tietoturva-aukot selville

Yrityksille tehtävät tietoturvakartoitukset ja erilaiset testit asiakkaan todellisessa ympäristössä auttavat saamaan kokonaiskäsityksen tietoturvan suojaustasosta. Tämän avulla saadaan kokonaisvaltainen raporttikokonaisuus yrityksen omasta verkkoympäristöstä tai mobiililaitteista. Tämän tiedon perusteella voidaan hyvin ennaltaehkäistä tai estää olemassa olevat tietoturva-aukot.

Marskidata voi myös auttaa yrityksiä kartoittamalla koko laitekannan ja ohjelmistot. Laitekannan hallinnalla saadaan suunniteltua työympäristöt tehokkaampina ja yhtenäisimpinä kokonaisuuksina, jolloin yrityksellä on reaaliaikainen ymmärrys laitteiden versioista, softasta ja tietoturvapäivitysten ajantasaisuudesta.

Erityisesti tulevaisuutta ajatellen yrityksen tulee huomioida kyberturvallisuuden hallinta myös riskitilanteissa. Tähän kuuluvat valmiit toimintasuunnitelmat ja mallinnukset organisaatiotasolla. Suunnitelmallisuudesta hyötyvät isojen toimijoiden rinnalla yhä useammin myös pienyritykset. Esimerkiksi yritykseen kohdistunut hyökkäyksen ilmetessä, jokaiselle vastuuhenkilölle löytyy oikea tehtävä ja tapa toimia.

Yritykset hyötyvät usein tietoverkon perusrakennetta kuvaavasta kuvasta ns. verkkotopologiasta, mikä nopeuttaa häiriötilanteiden vianselvitystä. Tämän avulla päästää käsiksi nopeammin siihen, mitä ympäristöstä voidaan eristää ja kuinka palauttaa järjestelmät nopeasti takaisin normaaliin toimintaan. Marskidatan asiantuntijoiden ammattitaitoisella osaamisella löydetään oikeat ratkaisut. Ratkaisut ovat aina työympäristöriippuvaisia, niitä ei voida määritellä ennen ymmärrystä kokonaisuudesta. Marskidata voi olla avuksi kartoittamalla ja ylläpitämällä ympäristöä, tapahtuu työskentely sitten toimistossa tai on liikkuvaa mobiilisti tapahtuvaa työskentelyä.

Tietototurvanäkökulmasta etenkin mobiililaitteiden käyttö työvälineenä aiheuttaa haasteita. Miten voimme tietää, pitääkö käyttäjä tietoturvapäivityksistä huolta tai mitä applikaatioita hän asentaa mobiililaitteelle? Tietoturvan hallintaan löytyy kyllä nykyaikaiset ratkaisut. Keskitetyn hallinnan avulla voimme määritellä yrityksen mobiililaitteiden applikaatioiksi käytössä olevat sovellukset edellyttäen, että kyseinen tuotteistusperhe on tuettu laitteessa. Tuettujen applikaatioiden joukosta löytyy yleisimmät tuoteperheet, kuten Microsoftin työkalut. Lisäksi keskitetyn hallinnan kautta voimme tarvittaessa tehdä mobiililaitteeseen etänä tyhjennyksen tai lukituksen, laitteen kadotessa tai joutuessaan vääriin käsiin.

Pilvipohjaisten ympäristöjen hallinta koostuu eri järjestelmien ja käyttäjien laitteistojen keskitetystä valvonnasta. Valvonnan avulla on helposti nähtävissä, onko järjestelmien päivitykset onnistuneet asianmukaisesti tai onko käyttäjän tietoturva ajan tasalla. Myös tässä prosessissa huomioidaan käyttäjän yksityisyys ja turvallisuus. Myös pilvipohjaisten työympäristöjen toimintatapoihin saat Marskidatalta apuja erilaisten räätälöityjen koulutuksien avulla. Tällä tavoin saadaan turhat työtä haittaavat tekijät minimoiduksi ja työ sujuu usein työntekijän kannalta sujuvammin.

Herätys nykypäivän tietoturvan vaatimuksiin

Hyvä viestintä ja työntekijöiden kouluttaminen oikeaoppiseen työvälineiden käyttöön auttaa estämään jo paljon nykyisiä tietoturvan uhkia. Voit lukea lisää Markon blogista Tietoturvakoulutus parantaa yrityksen kyberturvallisuutta ja säästää rahaa. Nykypäivän rutinoitunut työskentely johtaa monesti tietoturva-aukkojen syntyyn, siksi olisi hyvä pysähtyä ja miettiä:

Marskidatalla voimme tarjota näihin kaikkiin nykypäivän työympäristön haasteisiin ratkaisuja, jotka sitten helpottavat rentoa ja luottamuksellista työskentelyä, ilman pelkoa siitä, että laite kaapataan tai jokin sovellus- tai applikaatio on haitallinen.

Marskidata on tehnyt kovasti kasvua viime vuodet ja toiminut luotettavana suomalaisena kumppanina monelle yritykselle ICT-asioissa. Olemme toimineet luottotoimittajana useiden eri julkishallinnon asiakkaiden hankinnoissa tarjoamalla vahvaa palvelua eri ratkaisualueilla.

Haluamme Marskidatalla panostaa entistä enemmän julkishallintomyyntiin ja helmikuun 2024 lopussa Matias Silvan aloitti Marskidatalla nimikkeellä Head of Public Sales. Matias palvelee julkishallinnon asiakkaitamme ja vastaa tästä liiketoiminta-alueesta. Hänet tunnetaan Suomen julkishallinnon ”erikoismiehenä”. Matias on toiminut kentällä jo 15 vuotta ja hänellä on vankka kokemus puitesopimuksista eri tuote- ja ratkaisualueilla ICT- ja AV-alalla. Ensi töikseen Matias otti käsittelyyn Hansel-yhteishankintasopimukset, jotta voimme tarjota monipuolisesti palveluitamme julkishallinnon eri asiakkaille.

Iloksemme voimme kertoa, että olemme nyt mukana toimittajien joukossa näissä Hansel DPS -yhteishankinnoissa:

Marskidatalla on 40 vuoden kokemus ICT-palveluiden tuottamisesta. Tehtävänämme on tuottaa laadukasta palvelua ja lisäarvoa asiakkaillemme. Toimimme luotettavana kumppanina toimitusketjussa, jossa jokaisella on oma roolinsa.

”Marskidata on aito suomalainen perheyritys, jossa tehdään ketteriä päätöksiä. Fokus on aina asiakkaassa ja haluamme olla nimenomaan se helppo kumppani. Tämä on yksi tärkeä syy, miksi halusin tulla Marskidatalle", sanoo Matias Silvan innoissaan.

Kun haluat lisätietoja Marskidatasta ja palveluistamme julkishallinnolle, ota rohkeasti yhteyttä Matiakseen!

Arbonaut on metsien digitalisointiin erikoistunut yritys, joka kuvantaa ja mallintaa metsiä. Yritys tarjoaa asiakkailleen esimerkiksi tietoa metsien kunnosta ja simuloi metsäpalojen leviämistä metsänhoidon tueksi. Asiakkaina on niin yksityisiä metsänomistajia kuin julkisia tahoja – toiminnan tehokkuus ja tietoturva ovat avainasemassa.

Lisenssien umpeutuminen toi verkon ja tietoturvan parantamisprojektin ajankohtaiseksi Arbonautilla. Kun tarpeen laajuutta kartoitettiin, yrityksessä mietittiin, että IT-kumppanin tulisi pystyä tarjoamaan kattava kokonaisratkaisu. Yhteistyötä oli tehty jo aiemmin Marskidatan kanssa ja Arbonautilla oltiin tyytyväisiä sen sujuvuuteen.

– Kun aiemman palomuurin lisenssi oli päättymässä, vertailimme useita toimittajia, mutta päädyimme jatkamaan Marskidatan kanssa, kertoo Markus Vihavainen, IT specialist Arbonautilla.

– Heidän kykynsä vastata yhteydenottoihin nopeasti ja tarjota henkilökohtaista palvelua on ollut merkittävä syy pitkäaikaiseen yhteistyöhön.

Arbonaut sai Marskidatalta kokonaisvaltaisen, moniuloitteisen verkko- ja tietoturvapalvelun, suojatun ja turvatun ympäristön sekä päivitetyt ja nykypäivän vaatimusten mukaiset laitteet ja tietoturvan maksimiteholla varustettuina.

Verkko- ja tietoturvan tason nosto takaa, ettei liiketoiminta pysähdy teknisten ongelmien tai tietoturvauhkien vuoksi.

Marskidatan tarjoama ratkaisu oli juuri sitä, mitä Arbonaut haki: kokonaisvaltainen verkko- ja tietoturvapalvelu, joka suojaa sekä laitteita että käyttäjiä.

Arbonautille toteutettu hanke keskittyikin pääosin tietoturvatason nostoon. Ratkaisuun kuuluivat esimerkiksi tietoturvalisenssien käyttöönotto, kahdennetut palomuurit ja tietoturvaohjelmistolla suojatut palvelimet ja päätelaitteet. Käyttötukipalvelu ja IT-kumppanuus jatkuvat vielä projektin jälkeenkin.

Ratkaisun lopputuloksena Arbonaut saavutti huomattavan parannuksen tietoturvaansa. Yrityksen verkko- ja tietoturvan taso nostettiin uudelle tasolle takaamaan, ettei toiminta pysähdy teknisten ongelmien tai tietoturvauhkien vuoksi. Marskidatan tarjoama läpinäkyvyys ja hallittavuus antaa Arbonautille paremmat valmiudet reagoida mahdollisiin uhkiin nopeasti ja tehokkaasti.

Marskidatan asiantuntijoiden saatavuus ja valmius auttaa joka askeleella on tehnyt yhteistyöstä paitsi tehokasta, myös miellyttävää. Marskidata onnistui myös pysymään hyvin lisenssien vaatimassa aikataulussa – päivitysprojekti valmistui jopa hieman etuajassa, mikä vähensi stressiä entisestään.

– Minulla on yksi pääkontaktihenkilö Marskidatalla ja saan sovittua kaiken hänen kanssaan ilman ylimääräisiä kokouksia. Yhteistyö on nopeaa ja helppoa. Välillä työskentelemme tiiviisti yhdessä ja tuntuu jopa kuin olisimme samaa tiimiä, kertoo Vihavainen.

– Kuitenkin saamme tarvittaessa erikoisosaamista käyttöömme laajemminkin. Marskidatan kautta olen päässyt myös tapaamaan valmistajien edustajia, joilta olen saanut hyvää näkemystä meidän omien visioiden toteuttamiseen, Vihavainen toteaa.

– Suosittelisin Marskidataa muille yrityksille, jotka arvostavat korkeatasoista tietoturvaa ja hakevat mutkatonta asiantuntijuutta. Uskon, että saamme tulevatkin tietotekniset tarpeemme hoidettua Marskidatan kanssa, sillä kaikki on sujunut saumattomasti.

NIS2-direktiivi ("The Directive on Security of Network and Information Systems", suomeksi verkko- ja tietoturvadirektiivi) on EU:n uusi tietoturvalainsäädäntö, joka koskee kaikkia kriittisten toimialojen toimijoita. Direktiivin tavoitteena on turvata Euroopan tietoinfrastruktuuri aikaisempaa paremmin.

NIS2-direktiiviin reagoiminen auttaa yrityksiä valmistautumaan paremmin mahdollisiin tuleviin tietoturva- ja tietoverkkouhkiin sekä varmistamaan, että yritys on valmis vastaamaan näihin haasteisiin järjestelmällisesti ja tehokkaasti.

NIS2-direktiivissä ei luetella yksityiskohtaisia tietoturvavaatimuksia organisaatioille, mutta siinä käydään läpi 13 tietoturvallisuuden pääaluetta, joihin organisaatioilla tulee olla dokumentoidut ja toteutetut menettelytavat. Kuvauksia näistä menettelyistä voidaan esimerkiksi pyytää toimittamaan viranomaisille ja niiden täytäntöönpanoa saatetaan tarvittaessa tutkia esimerkiksi tietoturva-auditoinnilla.

NIS2 vaatii, että organisaatioilla on dokumentoidut menettelytavat seuraaville aiheille:

Äkkiä katsottuna NIS2 vaatii paljon velvoitteita ja uhkaa laajoilla sanktioilla. Se on kuitenkin loistava tilaisuus nostaa tietoturvajohtajan tietoturvaprofiilia ja painoarvoa, parantaa yrityksen riskienhallintaa, saada toimitusketjut entistä paremmin hallintaan sekä saada tietoturvaa koskeva dokumentointi valmiiksi.

Organisaatioiden tulee raportoida viranomaisille ja palvelun käyttäjille kaikista merkittävistä tietoturvahäiriöistä, jotka voivat vaarantaa sen toiminnan tai sen hallussa olevat tiedot. Ensimmäisten raporttien tulee käsittää perustiedot ja arvio vaikutusten laajuudesta.

On arvioitu, että yritysten ICT-budjetit ovat 12 % nousussa niissä yrityksissä, joissa NIS on jo omaksuttu käyttöön. Kylmiltään liikkeelle lähteville yrityksille povataan jopa yli 20 % nousua ICT-budjetteihin. Tämäkin on hyvä uutinen ainakin tietoturvajohtajalle, joka on joutunut aiemmin pyörittämään tietoturvaa ns. alibudjetilla.

Muutama kysymys yrityksellenne kohti NIS2:sta:

Tarjoamme yrityksille NIS2 Tietoturvakartoitusta, jossa Marskidatan asiantuntijat kartoittavat yrityksen kyberturvallisuuden nykytilan ja vertaavat tätä NIS2-direktiivin velvoitteisiin. Marskidatan asiantuntijat tekevät tämän jälkeen esityksen tarvittavista kehitystoimenpiteistä ja dokumentointitarpeista. Yritysten tulee muistaa, että organisaation tietoturva ja NIS2-vaatimusten täyttyminen on yritysjohdon vastuulla, ja sitä ei voida ulkoistaa. Tällainen tietoturvakartoitus vaatii tietenkin asiakkaan sitoutumista sovittuun aikatauluun ja sovittuun etenemismalliin. Kartoitus toteutetaan noin kolmen viikon aikana ja sen avulla määritetään tarvittavat palveluratkaisut sekä toimenpiteet NIS2-direktiivin vaatimusten täyttymiseen.

Valmiiden tietoturvatuotteidemme avulla saamme rakennettua juuri teille sopivan tietoturvaratkaisun, jonka avulla pääsette NIS2-vaatimukset ja -velvoitteet täyttävään lopputulokseen. Meidän kauttamme onnistuu myös tietoturvan hallinta- ja raportointisovelluksen käyttöönotto sekä opastus sen käyttöön. Tietoturva-asiantuntijamme pystyvät auttamaan teitä myös yksittäisissä järjestelmiinne tai toimintatapoihinne liittyvissä tietoturvaongelmassa.

Olettehan rohkeasti yhteydessä meille, etsitään juuri teille sopiva ratkaisu.

Tietoturvahyökkäykset ovat yhä yleisempiä ja vakavampia uhkia yrityksille tänä päivänä.

Usein tietoturvaloukkaukset johtuvat henkilöstön inhimillisistä virheistä, kuten huolimattomuudesta, tietämättömyydestä tai huijatuksi tulemisesta.

Tyypillisimpiä kyberuhkia ovat:

Lue täältä kuinka luot turvallisen salasanan: Salasanojen historiaa ja nykypäivää: Näin luot tietoturvallisen salasanan - Marskidata

Lue täältä vinkit MFA:n käyttöönottoon: Monivaiheinen tunnistautuminen, eli MFA - Marskidata

Mutta onko henkilöstön tietoturvakoulutus taloudellisesti kannattavaa? Tässä kysymys, jonka pohtimiseen kannattaa käyttää hieman enemmänkin aikaa, joskus nimittäin saattaa tulla mieleen sellainenkin ajatus, että henkilöstön kouluttaminen on pelkästään kuluerä, joka ei juurikaan tuo rahaa kassaan.

Todellisuudessa asia onkin nimittäin juuri päinvastoin, koulutuksen avulla voidaan vähentää tietoturvaloukkauksista aiheutuvia kustannuksia ja menetyksiä, joita ovat mm.

Tietoturvakoulutuksen tärkeyttä ei todellakaan pidä aliarvioida, sillä tietoturvariskit ovat jatkuvasti muuttuvia ja kehittyviä.

Koulutus auttaa henkilökuntaa myös ymmärtämään tietoturvan merkityksen ja sen vaikutukset yrityksen toimintaan, sekä tunnistamaan sosiaalisen manipulaation yrityksiä, kuten huijausviestejä ja tietojenkalastelusähköposteja.

Koulutus on siis investointi, joka tuo yritykselle säästöjä ja hyötyjä pitkällä aikavälillä.

Hyökkäyssimulaatiokoulutuksemme on yrityksille hyödyllinen ja helppo tapa parantaa henkilökunnan tietoturvaosaamista ja –suojautumista kyberhyökkäyksiä vastaan.

Koulutus suunnitellaan aina etukäteen yhdessä asiakkaan kanssa. Valitaan heidän tarpeisiinsa parhaiten sopivat menetelmät sekä sovitaan aikataulusta.

Koulutuksessa käyttäjille lähetetään sähköpostilla toden tuntuisia kalasteluviestejä, joita tänä päivänä muutoinkin saadaan lähes päivittäin. Viesteissä käyttäjää voidaan pyytää tilaamaan esim. seuraavan kuukauden virike- ja lounasetuudet tiettyyn päivämäärään mennessä mukana olevasta linkistä, kysellään osallistumista firman kesäjuhliin tai voidaan pyytää vaihtamaan vanhenevaa järjestelmän salasanaa

Kaikkiin viesteihin tehdään tarkoituksella pieniä virheitä, jolloin käyttäjillä on mahdollisuus havaita viestin olevan kalasteluviesti.

Päätöspalaverissa käydään läpi loppuraportti, josta selviää tarkemmin, miten viesteihin on reagoitu ja minkä verran kalastelulinkkejä on avattu, salasanoja syötetty sekä tunnuksia annettu kirjautumalla eri järjestelmiin.

Tämän jälkeen sovitaan mahdollisista jatkotoimenpiteistä ja lisäkoulutustarpeista.

Hyökkäyssimulaatiokoulutus on turvallinen ja helppo tapa selvittää henkilöstön valmiudet tietojenkalasteluhyökkäyksiä vastaan ja samalla saadaan lisätietoa mahdollisista lisäkoulutustarpeista sekä voidaan tarvittaessa tehdä tarkennuksia nykyiseen tietoturvaohjeistukseen ja tietoturvakäytäntöihin.

Hyökkäyssimulaation menetelmiä ovat mm.

Hyökkäyssimulaatiokoulutus voidaan tehdä kertaluonteisesti, jolloin saadaan tilannekuva yrityksen sen hetkisestä osaamistilanteesta.

Tietoturvan jatkuvuuden kannalta, suositeltavampi vaihtoehto olisi järjestää koulutus säännöllisesti 2–4 kertaa vuodessa, jolloin päästään seuraamaan pidemmällä aikavälillä henkilöstön tietoturvaosaamisen karttumista sekä taitojen kehittymistä tietoturvauhkien tunnistamisessa.

Hyökkäyssimulaatiokoulutuksen hyödyt:

Attack simulation training auttaa siis suojaamaan yritystäsi paremmin kyberhyökkäyksiltä ja lisäämään henkilöstösi tietoturvaosaamista.

Palvelu sopii kaikille organisaatioille, jotka haluavat parantaa kyberturvallisuuttaan sekä kehittää henkilöstön taitoja ja osaamista kyberuhkien torjunnassa.

Tietoturva on tärkeä osa yritysten kokonaisturvallisuutta ja riskienhallintaa. Usein ihminen onkin tietoturvan heikoin lenkki. Kun käyttäjät tunnistavat potentiaaliset uhat, voivat he omilla toimenpiteillään vähentää riskiä joutua nettirikollisten uhriksi.

Voimme järjestää yrityksellenne räätälöidyn koulutuksen, jossa käymme tietoturva-asioita läpi käytännönläheisten esimerkkien kautta. Tämän jälkeen voimme tarvittaessa testata, miten oppi on mennyt organisaatiossanne perille.

Henkilöstön koulutuksen lisäksi tietoturvakartoitus teidän ympäristöönne? Lue lisää: Tietoturvakartoitus teidän ympäristöönne - MD M365 Health Check - Marskidata

Laita meille viestiä alla olevan lomakkeen kautta ja aloitetaan!