Kansainvälinen turvallisuustilanne on tällä hetkellä epävakaa ja vaikeasti ennakoitavissa. Muun muassa Suomen NATO-jäsenyys heijastuu voimakkaasti kyberturvallisuuteen. Kyberhyökkäykset ovat lisääntyivät maailmanlaajuisesti Ukrainan sodan alettua ja määrät ovat edelleen kasvussa. Hyökkäykset ovat myös entistä enemmän kohdistuneet Pk-yrityksiin, osa onnistuneet tuhoisinkin seurauksin, jotka ovat nousseet uutisiin asti. Näitä ovat esimerkiksi Helsingin kaupungin kasvatuksen ja koulutuksen toimialaan liittyvä tietomurto toukokuussa 2024, sekä Tietoevryn Ruotsissa sijaitsevan palvelinkeskuksen ransonware -kiristysohjelmahyökkäys tammikuussa 2024. Samalla eri organisaatioissa on herätty puolustamaan tietojärjestelmiä. Hyökkäykset järjestelmiin ovat päivittäinen murhe ja jos yrityksesi on kytkettynä internettiin, olet potentiaalinen kohde. Vain harvat tapaukset uutisoidaan, mutta riski koskettaa kaikkia.

Viimevuoden suurimpia kybertapahtumia olivat erilaiset kalastelut. Turvapostikalastelu-kampanja, sekä Traficomin vakava varoitus M365-tietomurroista herätteli tietoturvan kanssa toimivia varmistamaan, että tarvittavat suojaukset ovat kunnossa sekä ajan tasalla.

Koska ihminen on tietoturvassa heikoin lenkki myös tarve perusmuotoiselle tietoturvakouluttautumiselle ja testaussimulaatioille nosti päätään. Traficom purki varoituksensa tietomurroista, mutta tämä ei tarkoita, että uhka olisi ohi.

Marskidata tarjoaa workshop-henkisiä tietoturvakoulutuksia matalan tason koulutuksista vaativamman tason koulutuksiin, sekä räätälöityihin kokonaisuuksiin. Koulutus tarjoaa ajantasaista tietoa ja vahvistaa henkilöstön tietoturvakulttuuria. Koulutuksen ohessa tarjoamme myös hyökkäyssimulaatioita, jossa pääset kokemaan hyökkäystilanteen turvallisessa ympäristössä.

Simulaatioita toteutetaan monella eri tapaa, suosituimpiin kombinaatioihin kuuluvat perinteiset kalasteluviestit ilman ennakkoilmoitusta henkilöstölle tai haastavat kohdennetut kalastelut ennakkoilmoituksella. Simulaation suorittaminen ei vaadi suuria ponnisteluita yrityksenne henkilöstöltä, mutta mikäli haluatte osallistua kalastelumateriaalin luonnosteluun, on se myös mahdollista. Marskidata on toteuttanut satoja niin sanotusti harjoitusmielessä toteutettuja kalasteluviestejä. Liian usein testattu organisaatio on murtunut viimeistään kohdennettujen viestien kohdalla

Tässä testien statistiikkaa viimeisen vuoden ajalta:

Mitä luulet, olisiko yrityksesi keskiarvo testissä parempi? Tämä saadaan selville, kun laitetaan henkilöstö koetukselle!

Simulaatiossa henkilökunta saa arvokasta oppia, millä on suuri merkitys yrityksen tietoturvalle kalastelun sattuessa kohdalle.

Marskidata suorittaa Microsoft 365- ympäristön auditointeja Health Check -palvelun avulla. Nämä kattavat raportit tuovat tiedon ympäristön tilasta kolmiportaisella asteikolla: korjattavaa, kehitettävää, kunnossa. Yleisin kehityskohde, joka nousee ilmi kerta toisensa jälkeen, on identiteetinhallinta. Jos tietohallinnolla ei ole selvää kuvaa tunnuksista, joita ympäristössä käytetään, tietomurto jää helposti huomaamatta. Tarkistathan, että ympäristöstä ei löydy muun muassa seuraavanlaisia tunnuksia:

Mikäli Marskidatan Health Check palvelu kiinnostaa sinua, lue lisää asiakaskokemuksesta: Lakan Betoni sai tietoturvan kehityssuunnitelman Health Checkin myötä.

Pääsynhallinta on yksi tietoturvan peruskivistä. Noin 80 % tietomurroista tapahtuu heikon pääsynhallinnan pettäessä. Tilanne voi johtaa kybertapaturmaan, mikäli muissakin hallintatoimissa on päivitettävää. Pääsynhallinta tuo mukanaan monivaiheisen tunnistautumisen, joka lisenssitason mukaan tarkoittaa joko perinteistä pääsynhallintaa tai säännöillä toteutettua (Conditional access) pääsynhallintapolitiikkaa. Säännöt tuovat joustavuutta ja helppoutta monivaiheisen tunnistautumisen toteuttamiselle. Microsoftin Business Premium -lisenssi toimii hyvänä pohjana, jonka käyttöönoton yhteydessä voi käynnistää Marskidatan Tietoturvapolku-projektin, jossa huomioidaan, että tärkeimmät tietoturvaominaisuudet ovat kytketty. Tarkistathan, että ympäristöstäsi löytyy vähintään seuraavat asiat:

Murtojen, virusten tai muiden kyberturvatapahtumien havainnointi on elintärkeää yrityksen palveluiden jatkuvuuden varmistamisessa. Havainnoinnissa kompastutaan yleensä joko siihen, että analysoitavaa dataa on liikaa tai liian vähän. Mikäli poikkeavuutta ei havaita, tämä tarkoittaa, että hyökkäyksen torjuntatoimenpiteet myöhästyvät merkittävästi. Havainnointia varten on tarjolla erikokoisille yrityksille erilaisia tietoturvatuotteita. Kysy lisää Marskidatan tarjoamista Endpoint Detection and Response (EDR), Managed Detection and Response (MDR) ja Extended Detection and Response (XDR) ratkaisuista. Huomioi ainakin seuraavat asiat:

Kun havainnointi on kunnossa, täytyy myös reagoinnin olla nopeaa ja tehokasta. Tekoäly on tuonut hyökkäyksille uusia ulottuvuuksia. Onneksi myös puolustavassa tietoturvassa on käytettävissä tekoälyä ja koneoppimista. Avainsana on kuitenkin nopea toimiminen. Pahimmassa tapauksessa auki murretulla tililtä ehtii lähteä tuhansia sähköpostiviestejä minuuteissa. Joskus hyökkääjä soluttautuu ympäristöön viikoiksi tai kuukausiksi ennen hyökkäyksen aloittamista. Hyökkäys voidaan myös toteuttaa siten, että siitä ei jää merkittävää jälkeä lokiin tai, että se ei näyttäydy uhrille. Reagointia tukee erilaiset politiikat ja prosessit. Marskidata auttaa erilaisten prosessien luonnissa ja toteuttamisessa, oli kyse sitten dokumentaatiosta tai automatisoiduista tehtävistä.

Olettehan dokumentoineet yrityksestänne seuraavat asiat:

Yllä mainitut asiat ovat asioita, joissa on yleensä havaittu puutteita ja muodostavat aidon riskin ympäristön tietoturvalle. Marskidatalla olemme sitoutuneet tuottamaan laadukkaita tietoturvallisia toteutuksia sekä kestäviä ratkaisuja. Tulee muistaa, ettei vastuuta voi ulkoistaa. Viimeisimpänä ympäristöstä vastaa aina yritys itse ja varsinkin nykymaailmantilanteessa riittävä tietämys ja ymmärrys tietoturvasta on välttämätöntä. Tutustu lisää tietoturva- aiheisiin blogiemme kautta: Moderni palomuuri on yrityksen tietoturvan kivijalka ja Kyberturvallisuus - varmistukset, palautukset ja lisäsuojaukset. Tietoturvaa ei kuitenkaan tule ajatella kuluna ja hidasteena, vaan sijoituksena tulevaisuuteen ja liiketoiminnan mahdollistajana myös jatkossa.

Kyberrikolliset yrittävät päästä käsiin salattuun tietoon, jotta voivat esimerkiksi kiristää tai tuhota tärkeän tiedon tehden mittavaa haittaa liiketoiminnalle, sekä samalla yrityksen maineelle. Varmistukset ja palautukset ovat asia, joista monesti toivotaan, ettei niihin tarvitse koskaan turvautua, mutta silloin kun niitä tarvitaan, ne voivat olla viimeinen mahdollisuus saada hävinnyt tai rikkoutunut tieto takaisin yrityksesi saataville. Kovin inhimillistä, mutta äärimmäisen harmillista on se, että näihin havahdutaan usein vasta kun jotain ikävää sattuu.

Jotta näin ei kävisi, ota yrityksesi suojaukset ja varmistukset tarkasteluun pikimmiten. Toimivien ja suojattujen varmistusten lisäksi tarvitset myös reaaliaikaista tietoturvaohjelmistojen suojausta esimerkiksi työasemien ja palvelinten osalta. Tämän lisäksi päivitysten avulla on tärkeä ylläpitää IT-ympäristöä kokonaisuudessaan ajan tasalla. Varmistukset ovat siis se viimeinen ”perälauta”, joka voi vielä kenties pelastaa koko liiketoimintasi jatkumisen vaikeissa ongelmatilanteissa.

Ulkopuolisten uhkien aiheuttamat vakavat ongelmat ovat selvästi kasvussa ja niiden hallinta vaatii entistä enemmän huomiota. 93 prosenttia Ransomware-hyökkäyksistä kohdistuu erityisesti varmistuksiin. Voit tutustua aiheeseen Ransomware-trendien, 1 200 uhrin ja lähes 3 000 kyberhyökkäyksen oppien kautta: 2023 GLOBAL REPORT.

Tarvitsevatko varmistukset lisäsuojausta sen lisäksi,

että ne toimivat hyvin päivittäin ja niitä seurataan?

Kyllä tarvitsevat, mutta minkä vuoksi?

Jos varmistuksia ei suojata, niin ne ovat alttiina seuraaville uhkatekijöille:

Varmistusten lisäsuojauksen kohdalla puhutaan esimerkiksi seuraavista termeistä:

Nämä suojaustavat eivät monesti ole oletusasetuksissa päällä varmistuksissa, vaan vaativat lisämäärityksiä ja/tai lisälisensointia. Mikäli termit ovat sinulle vieraita, jatka lukemista, jotta tiedät tärkeimmät pointit näistä termeistä.

Immutable Backup tarkoittaa, että jo varmistettu tieto suojataan teknisesti niin, ettei sitä voida muuttaa, poistaa tai lukita pois käytöstä haluttuun aikarajaan asti varmistusten ottamisesta alkaen.

Palautukset ovat normaalisti siis saatavilla, mutta varmistukset ovat ”lukittuja”. Tämä antaa suojaa edellä listattuja uhkatekijöitä vastaan tehokkaasti, jo tehtyjen varmistusten osalta.

Immutable-suojaus voidaan toteuttaa varmistusten kohteen osalta varmistusohjelmistojen omilla työkaluilla ja/tai ohjeistuksilla (jos tuki olemassa), tai esimerkiksi julkisten pilvipalvelujen varmistuslevyjen osalta niiden omilla lukitus- ja versiointiasetuksilla.

On myös varmistuslaitteistoja, jotka toimivat varmistusten kohteena ja niissä on laitepohjainen sisäänrakennettu Immutable-ominaisuus muiden varmistusta tukevien toimintojen ohella mukana. Nämä ovat erittäin monipuolisia ja tehokkaita ratkaisuja. Esimerkkinä tällaisista ratkaisuista Dellin PowerProtect Data Domain Appliances.

Varmistuksen aikana varmistettava tieto voidaan suojata kryptaamalla, jolloin varmistukset eivät ole luettavassa muodossa ulkopuolisten käsissä. Vaihtoehtoisesti kryptaus voidaan tehdä joissain tapauksissa varmistusten kohdelevyllä.

Varmistusten tiedon avaamiseksi ja saattamiseksi luettavaan muotoon tarvitaan varmistusten ylläpitäjän asettamaa kryptausavainta (salasana). Muuten tieto pysyy suojattuna lukemisen osalta eli sitä ei voida hyödyntää esimerkiksi niin, että voitaisiin uhkailla kopioitujen varmistusten julkaisulla julkisesti tai käyttää tietoa hyödyksi muuten.

Varmistusohjelmistoihin on viime vuosina alettu integroida mahdollisuus tunnistaa varmistettavasta tiedosta Ransomware- ja Malware -ohjelmille tyypillistä haitallista toimintaa.

Tällä voidaan tunnistaa jo aktiivisesta tuotantodatasta mahdollisten haittaohjelmien läsnäoloa ja estää niiden päätymistä varmistuksiin, joka saastuttaisi muutoin myös varmistuksissa olevan tiedon ja näin ollen palautuksista palautuisi myös haittaohjelmat takaisin aktiiviseen tuotantodataan.

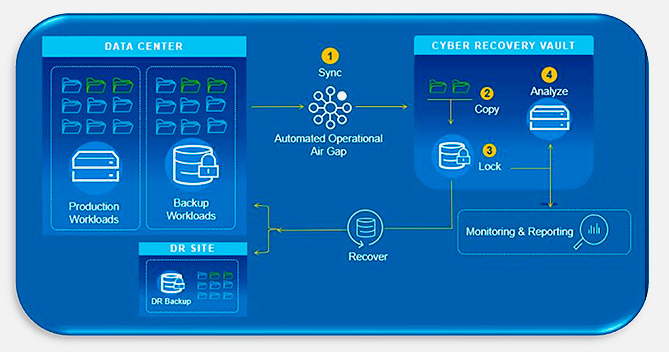

On olemassa myös laitepohjaisia kokonaisratkaisuja, joilla suojausta voidaan nostaa vielä askelta korkeammalle, näissä ominaisuudet ovat myös korkealla tasolla. Esimerkiksi Ransomware-tapauksissa voidaan tuotannon palautumisaikaa lyhentää tällaisella järjestelmällä viikoista jopa tunteihin. Ratkaisu kykenee datan ensisijaiseen varmistamiseen, sen turvalliseen kopiointiin eristettyyn toiseen laitteistoon, lukitsemaan datan ja havaitsemaan mahdollisen korruption sekä haittaohjelmat. Lisäksi kattava monitorointi ja raportointi kuuluu laitteistoon.

Näissä laitepohjaisissa kokonaisratkaisuissa niin sanottu ”puhdas” palautus voidaan tehdä suoraan tuotantoympäristöön takaisin tai rinnalle olemassa olevaan DR/testiympäristöön tarpeen mukaisesti.

Alla on kuvattu Dell PowerProtect Cyber Recovery -ratkaisu, joka koostuu kahdesta erillisestä Dell DataDomain laitteistosta. Laitteiston ”Vault” osuus on eristetty tuotantoverkosta niin, ettei sitä Ransomware hyökkääjä pääse edes näkemään ja näin se on suoralta pääsyltä turvassa. Lue lisää aiheesta Dell PowerProtect Cyber Recovery.

On sitten kyberhyökkäyksiin tai suojauksiin liittyvät termit hallussasi tai eivät, me autamme sinua huolehtimaan yrityksesi kotipesän kuntoon kyberhyökkäysten varalta. Marskidatan asiantuntijat auttavat sinua kartoittamaan yrityksesi tarpeet varmennuksien ja lisäsuojausten varalta. Meidän palvelutarjonnastamme löytyy kattavasti erilaisia vaihtoehtoja. Voimme esimerkiksi kartoittaa yrityksen IT:n nykytilan ja toteuttaa tärkeitä parannuksia yrityksesi kyberturvallisuuden parantamiseksi. Koulutamme myös henkilöstöä tietoturvaosaamisessa, jotta inhimillisiä erehdyksiä sattuisi mahdollisimman vähän. Tutustu palvelutarjontaamme IT-palvelut yrityksille, sekä Solenovon asiakastarinaan konesalipalveluistamme Kustannustehokkuutta ja tarkempaa budjetointia konesalipalveluiden migraation myötä. Sinua saattaisi kiinnostaa myös blogimme Kyberpalautuminen ja Tietoturvakoulutus parantaa yrityksen kyberturvallisuutta ja säästää rahaa.

Meidän asiantuntijoillemme kyberturvallisuusratkaisut ovat arkipäivää, joten kerromme mielellämme lisää aiheesta. Otathan yhteyttä myynti@marskidata.fi, jos jokin jäi mielenpäälle!

NIS2-direktiivi ("The Directive on Security of Network and Information Systems", suomeksi verkko- ja tietoturvadirektiivi) on EU:n uusi tietoturvalainsäädäntö, joka koskee kaikkia kriittisten toimialojen toimijoita. Direktiivin tavoitteena on turvata Euroopan tietoinfrastruktuuri aikaisempaa paremmin.

NIS2-direktiiviin reagoiminen auttaa yrityksiä valmistautumaan paremmin mahdollisiin tuleviin tietoturva- ja tietoverkkouhkiin sekä varmistamaan, että yritys on valmis vastaamaan näihin haasteisiin järjestelmällisesti ja tehokkaasti.

NIS2-direktiivissä ei luetella yksityiskohtaisia tietoturvavaatimuksia organisaatioille, mutta siinä käydään läpi 13 tietoturvallisuuden pääaluetta, joihin organisaatioilla tulee olla dokumentoidut ja toteutetut menettelytavat. Kuvauksia näistä menettelyistä voidaan esimerkiksi pyytää toimittamaan viranomaisille ja niiden täytäntöönpanoa saatetaan tarvittaessa tutkia esimerkiksi tietoturva-auditoinnilla.

NIS2 vaatii, että organisaatioilla on dokumentoidut menettelytavat seuraaville aiheille:

Äkkiä katsottuna NIS2 vaatii paljon velvoitteita ja uhkaa laajoilla sanktioilla. Se on kuitenkin loistava tilaisuus nostaa tietoturvajohtajan tietoturvaprofiilia ja painoarvoa, parantaa yrityksen riskienhallintaa, saada toimitusketjut entistä paremmin hallintaan sekä saada tietoturvaa koskeva dokumentointi valmiiksi.

Organisaatioiden tulee raportoida viranomaisille ja palvelun käyttäjille kaikista merkittävistä tietoturvahäiriöistä, jotka voivat vaarantaa sen toiminnan tai sen hallussa olevat tiedot. Ensimmäisten raporttien tulee käsittää perustiedot ja arvio vaikutusten laajuudesta.

On arvioitu, että yritysten ICT-budjetit ovat 12 % nousussa niissä yrityksissä, joissa NIS on jo omaksuttu käyttöön. Kylmiltään liikkeelle lähteville yrityksille povataan jopa yli 20 % nousua ICT-budjetteihin. Tämäkin on hyvä uutinen ainakin tietoturvajohtajalle, joka on joutunut aiemmin pyörittämään tietoturvaa ns. alibudjetilla.

Muutama kysymys yrityksellenne kohti NIS2:sta:

Tarjoamme yrityksille NIS2 Tietoturvakartoitusta, jossa Marskidatan asiantuntijat kartoittavat yrityksen kyberturvallisuuden nykytilan ja vertaavat tätä NIS2-direktiivin velvoitteisiin. Marskidatan asiantuntijat tekevät tämän jälkeen esityksen tarvittavista kehitystoimenpiteistä ja dokumentointitarpeista. Yritysten tulee muistaa, että organisaation tietoturva ja NIS2-vaatimusten täyttyminen on yritysjohdon vastuulla, ja sitä ei voida ulkoistaa. Tällainen tietoturvakartoitus vaatii tietenkin asiakkaan sitoutumista sovittuun aikatauluun ja sovittuun etenemismalliin. Kartoitus toteutetaan noin kolmen viikon aikana ja sen avulla määritetään tarvittavat palveluratkaisut sekä toimenpiteet NIS2-direktiivin vaatimusten täyttymiseen.

Valmiiden tietoturvatuotteidemme avulla saamme rakennettua juuri teille sopivan tietoturvaratkaisun, jonka avulla pääsette NIS2-vaatimukset ja -velvoitteet täyttävään lopputulokseen. Meidän kauttamme onnistuu myös tietoturvan hallinta- ja raportointisovelluksen käyttöönotto sekä opastus sen käyttöön. Tietoturva-asiantuntijamme pystyvät auttamaan teitä myös yksittäisissä järjestelmiinne tai toimintatapoihinne liittyvissä tietoturvaongelmassa.

Olettehan rohkeasti yhteydessä meille, etsitään juuri teille sopiva ratkaisu.

Viime aikoina on ollut paljon uutisia tietomurroista ja kalasteluviestikampanjoista. Askarruttaako sinuakin, kuinka voit suojata tilisi paremmin näiltä? Tässä blogissa kerron MFA:sta, keinosta, jolla voit suojata tilisi tietovarkailta.

Internetpalveluihin kirjauduttaessa käyttäjän henkilöllisyys vahvistetaan perinteisesti käyttäjätunnuksen ja salasanan avulla. Tämä tarkoittaa sitä, että käyttäjän on osoitettava palvelulle olevansa se henkilö, joka hän väittää olevansa. Käyttäjätunnuksen ja salasanan käyttö ei kuitenkaan ole ihanteellinen tapa suorittaa todennus. Käyttäjätunnuksen (varsinkin työhön liittyvissä palveluissa) arvaaminen on helppoa, erityisesti kun käyttäjätunnus on usein henkilön sähköpostiosoite. Lisäksi käyttäjät voivat valita helposti muistettavan salasanan, jota käyttävät useilla eri palveluilla, kuten klassinen Salasana1 tai Salasana1!.

Salasanojen "kierrättäminen" ei ole suositeltavaa, koska jos salasana vuotaa yhdestä palvelusta, muut henkilöt kuin sinä voivat käyttää sitä yrittäessään kirjautua muihin palveluihin. He käyttävät yhdestä paikasta vuotanutta käyttäjätunnusta ja salasanaa, ja kokeilevat onneaan, josko ne avaisivat pääsyn myös muuallekin. Onneksi erilaiset salasanapalvelut, esimerkiksi Google, ilmoittaa vuotaneista salasanoista. Jos Google-tilille on tallennettu tai yritetään tallentaa vuotanutta salasanaa, Google pyytää vaihtamaan kyseisen salasanaa johonkin toiseen, vahvempaan salasanaan. Salasana on kuitenkin jo kerennyt pääsemään jonkun toisen käsiin, ja tilisi, joilla on ollut sama salasana käytössä, voivat olla vaarassa.

Voit lukea kollegani blogista lisätietoja salasanoista ja niiden historiasta täältä: Salasanojen historiaa ja nykypäivää: Näin luot tietoturvallisen salasanan - Marskidata

Kaksi tai monivaiheisella tunnistautumisella tarkoitetaan sitä, että käyttäjätunnuksen ja salasanan lisäksi tarvitaan kolmas tai vielä useampi todennuskeino, jotta sisäänkirjautuminen onnistuu. Sisään kirjauduttaessa palvelu lähettää esimerkiksi tekstiviestin määritettyyn puhelinnumeroon, joka pitää syöttää palveluun. Microsoft on ilmoittanut vuonna 2019, että monivaiheinen tunnistautuminen estää 99.9 % tilien kaappauksista (Microsoft). Monissa palveluissa kaksivaiheinen tunnistautuminen on jo välttämätöntä, ja tämä on saattanut tulla sinullekin vastaan esimerkiksi pankkiin kirjautuessa.

Tästä voit lukea meidän servicedeskin viisi vinkkiä tietoturvaan Servicedeskin viisi vinkkiä tietoturvaan - Marskidata

Kaksivaiheinen todennus ei vaadi ylimääräisten koodien tai tunnusten muistamista. Keinoja tunnistautua monivaiheisesti löytyy monia: Authenticator-sovellukset, tekstiviestit, fyysiset avaimet kuten Yubikey tai biometriset tunnisteet, kuten kasvot ja sormenjäljet. Yleisimpiä näistä kuitenkin on erilaiset Authenticator-sovellukset puhelimessa tai muussa mobiililaitteessa.

Tekstiviestikoodit ovat olleet myös suosittuja, mutta Microsoft on viime aikoina alkanut poistamaan käytöstä tätä metodia. “SIM-swappaaminen” on keino, jolla varkaat voivat saada teleoperaattorin siirtämään käyttäjän numeron omaan SIM-korttiinsa esittämällä käyttäjää. Käyttäjän henkilötiedot on voitu saada manipuloinnilla, kalasteluviestin yhteydessä tai julkisesti saatavilla olevan tiedon avulla, ja näitä tietoja hyödyntämällä varas vakuuttaa operaattorille, että kyseessä on oikeasti SIM-kortin omistaja. Tämä skenaario on toki harvinaista Suomessa ja vaatii varkaalta todella paljon omistautumista. Silti se on täysin mahdollista.

Kaiken kaikkiaan monivaiheinen tunnistautuminen on välttämätön osa nykyaikaista tietoturvaa. Tulevaisuudessa voidaan odottaa entistä kehittyneempiä MFA-ratkaisuja, jotka integroivat entistä saumattomammin käyttäjän arkeen samalla tarjoten vahvaa suojaa tietoturvauhkilta. Organisaatioiden ja yksityishenkilöiden tulisi harkita MFA:n käyttöönottoa osana kokonaisvaltaista tietoturvastrategiaa, joka turvaa niiden digitaalisen läsnäolon.

Tarvitsetko apua monivaiheisen tunnistautumisen käyttöönotossa vai heräsikö kysymyksiä tietoturvaan liittyen? Laita ihmeessä viestiä osoitteeseen servicedesk@marskidata.fi tai myynti@marskidata.fi. Voit olla meihin myös yhteydessä alla olevan lomakkeen kautta!

Tietoturvasta ja sen tärkeydestä tuskin tarvitsee tänä päivänä erikseen maalailla uhkakuvia. Hiljattain uutisissa olleet tapaukset ovat varmasti kaikkien muistissa, mutta millaisia ajatuksia sinulle tulee mieleen omassa työssä, kun puhutaan tietoturvasta?

Olet varmasti huomannut myös yksityiselämässä, että pankkisi saattaa varoittaa mahdollisista tietojenkalastelupyynnöistä. Saatat saada tekstiviestin, ettei postipakettiasi voitu toimittaa ja pyydetään kirjautumaan johonkin palveluun, jotta voit vaihtaa toimitusosoitteen tai sopia uuden ajan. Monenlaisia yrityksiä sinun henkilö- tai pankkitietojesi kalasteluun on liikkeellä. Näihin kaikkiin tietojenkalasteluyrityksiin on vain yksi motiivi. Saada rahaa.

Työelämässä tehdään hyvin saman tyyppisiä yrityksiä tietojen kalastelutarkoituksissa. Motiivi on aivan sama, mutta yrityksien arvokkain omaisuus on monesti tieto. Jos tietoihin päästään käsiksi, ne voidaan viedä, tuhota tai estää tietoihin pääseminen. Tietoa vastaan voidaan sitten vaatia lunnaita.

Kyberturvallisuuskeskus julkaisi 20.10.2023 varoituksen, jonka mukaan Suomalaisten organisaatioiden sähköpostitilejä kaapataan laajalle levinneen tietojenkalastelukampanjan avulla. Rikolliset ovat kalastelleet yritysten työntekijöiden käyttäjätunnuksia ja salasanoja sähköpostitse ja huijaussivujen avulla, sekä kirjautuneet saamillaan tunnuksilla Microsoft 365 -sähköpostijärjestelmiin. Kaapattuja tilejä käytetään uusien tietojenkalasteluviestien lähettämiseen sekä sisäisesti että muihin organisaatioihin.

Check Point Research tutkii verkossa tapahtuvia hyökkäyksiä ja heidän tuoreen raporttinsa mukaan erilaisten haitakkeiden levittäminen on siirtynyt verkkosivustoilta sähköpostiin kovalla vauhdilla. Jos vuonna 2018 haitakkeista tuli 33% sähköpostin välityksellä ja 67% verkkosivuilla klikkaillessa, on 2023 kuluneen vuoden ajalta 92% saatu sähköpostin kautta ja 8% verkkosivuilta. Myös muun muassa QR koodin käyttö tietojen kalastelussa on noussut 2023 elokuun ja syyskuun välillä 587%. QR koodista avattava linkki voi viedä sinut väärälle sivustolle, joka pyytää käyttäjänimeäsi ja salasanaa.

Siihen, miten helposti yrityksesi tärkeimpään assettiin, eli tietoon päästään käsiksi, voidaan tehdä monenlaisia turvallisuutta parantavia toimenpiteitä. Ongelma monesti vain on, että ei tiedetä mistä aloittaa. Vahinkoja sattuu ja inhimillisiä arviointivirheitä tulee, kun kiireessä tehdään, sata asiaa on kesken, hommat seisoo, asiakas odottaa ja syömässäkin pitäisi jossakin välissä ehtiä käymään. Tulee kliksuteltua itsensä väärälle sivulle vaihtamaan sitä omaa salasanaa. Tapahtuu virhe.

Onneksi näistä asioista on sen verran jo opittu, että osataan olla viipymättä yhteydessä joko omaan IT osastoon tai kumppaniin, joka voi katso sattuiko mitään ja korjata asian.

Lue täältä Marskidatan ServiceDeskin vinkit tietoturvaan: Servicedeskin viisi vinkkiä tietoturvaan - Marskidata

Kuinka sitten näitä asioita voisi laittaa järjestykseen? Mistä olisi hyvä aloittaa? Me Marskidatalla olemme tehneet teille palvelun, jonka avulla voidaan kartoittaa M365 ympäristön nykytilanne. Homma starttaa siitä, että sovitaan aloituspalaveri. Aloituspalaverissa sovitaan aikataulusta ja katsotaan, että meillä on riittävät oikeudet ympäristöön. Tarvittavat oikeudet ovat Global Reader, sekä Security Administrator roolit. Näillä oikeuksilla ei tehdä muutoksia ympäristöön. Lopputulokset käydään läpi myöhemmin sovitussa päätöstapaamisessa. Itse kartoituksen aikana teiltä ei tarvita tähän henkilöresursseja.

Lopputuloksena on selkeä ja konkreettinen lista tehdyistä havainnoista. Raportin laaditaan niin, että sen lukemiseen ja ymmärtämiseen ei tarvita erityistä osaamista IT alalta, vaan tulokset voidaan käsitellä sujuvasti johtoryhmän tai hallituksen kokouksessa. Teemme teille valmiin listan ja suositukset mahdollisten ongelmakohtien korjaamiseksi, sekä tarvittaessa kehityspolun jatkoa varten.

Palvelu sopii kaikille, jotka haluavat esimerkiksi varmistaa, että aikaisemmin tehdyt parannukset ympäristössä on saatu tehtyä oikein ja halutaan siitä todisteeksi dokumentti. Taikka niille, jotka eivät tiedä, missä kunnossa ympäristö nykyisin on ja mihin suuntaan kehitysaskeleita olisi syytä ottaa ensimmäiseksi. Palvelu ei edellytä Marskidatan asiakkuutta, eikä myöskään velvoita teitä mihinkään kartoituksen jälkeen.

Huonoin vaihtoehto on olla tekemättä mitään.

Voit aloittaa tietoturvanne kehittämisen lataamalla PK-yrityksen tietoturvaoppaan.

Voit myös olla suoraan yhteyksissä meihin MD M365 Health Checkin osalta, niin pistetään pyörät pyörimään. Voit olla minuun yhteyksissä puhelimitse taikka sähköpostilla, tai jättää yhteydenottopyynnön alla olevalla lomakkeella. Palataan pian asiaan!

Tietoturvaan liittyvät uutiset ovat lisääntyneet huomattavasti, ainakin kirjoittajan näytöllä, eikä syyttä. Tällä hetkellä tietoturva on uutisten keskiössä maailmanlaajuisesti monista syistä, esimerkiksi maailmanpoliittinen tilanne, laajat roskapostikampanjat ja erilaiset tietojenkalastelusähköpostiviestit. Uutisissa pyörii vähän väliä miten eri yritykset, organisaatiot ja yksityishenkilöt joutuvat tietomurtojen, -vuotojen ja haittaohjelmien uhreiksi.

Lataa PK-yrityksen tietoturvaopas täältä

Digitaalisuus on arkipäivää yrityksissä. Microsoftin palveluissa sähköpostit liikkuvat nopeasti, tiedostot sijaitsevat pilvipalveluissa ja tiedostoja jaetaan helposti muutamalla klikkauksella. Viime aikoina tuskin on kulunut päivääkään ilman, etteikö jokainen meistä olisi saanut erikoisia sähköpostiviestejä, joissa väitetään salasanojen vanhentuneen, tai epäilyttäviä tekstiviestejä, joissa luvataan voittoja tai ilmoitetaan erikoisista maksuista. Yhteistä näille viesteille on pyrkimys saada haltuunsa käyttäjän arkaluonteiset tiedot, kuten salasanat, pankkitunnukset tai jopa pankkikortin tiedot.

Lue blogi: Marskidata – Suomen tyytyväisimpien Microsoft-asiakkaiden koti

Huijausviestejä voi toisinaan olla tosi hankala tunnistaa aidoista viesteistä, ja siksi vahinkoja sattuu. Monissa tilanteissa saattaa herätä kysymys: minne voi ilmoittaa tietoturvaan liittyvistä poikkeamista? Ei nimittäin ole itsestään selvää, että jokaisella yrityksellä olisi omaa IT-palvelua, -tiimiä, tai muutoin asiantuntevaa henkilöstöä tätä varten.

Tässä blogissa perehdytään siihen, miten me marskilaiset voimme auttaa yrityksesi tietoturvassa, ja mikä rooli tarjoamallamme Servicedesk-palvelulla on tietoturvan kanssa.

Servicedesk ei ole pelkästään apu unohtuneille salasanoille. Olemme ajan tasalla uusimmista järjestelmien ja laitteiden haavoittuvuuksista, ja me myös saamme päivittäiset tiedotteet kyberturvallisuuskeskukselta. Servicedeskissä on laaja käsitys eri organisaatioiden päivittäisestä toiminnasta, joten osaamme huomata erilaiset poikkeamat ja huijausviestit.

Yhden yhteydenottopyynnön avulla voit helposti ilmoittaa, jos olet vahingossa klikannut epäilyttävää liitettä tai joutunut syöttämään salasanasi ulkopuoliselle hämäräsivustolle. Ongelmiin reagoidaan nopeasti, ja voimme tarvittaessa ottaa muiden tiimien apua käyttöön, jotta suuremmilta vahingoilta vältytään. Meidän tavoitteenamme on pitää organisaatiosi tietoturva huippuhyvänä!

Tietoturvan tason ylläpitoon ja parantamiseen meillä on myös apuna meidän oma MD Turva 365 palvelu, joka auttaa virittämään yrityksesi Microsoft 365 ympäristön turvalliseksi ja tehokkaaksi. Samalla meiltä löytyy M365 Health Check, jolla tarkastetaan Microsoft 365 ympäristön asetukset. Tämä sisältää myös Sharepoint, Teams, Onedrive ja Exchange palveluiden asetukset. M365 Health Checkin kautta saadaan kattava raportti työskentely-ympäristön tilasta ja korjaustoimenpiteet, joilla varmistetaan tietoturvallinen ympäristö.

Allekirjoittanutkin on kokeillut ja klikkaillut muutaman kerran tekstiviestejä, joissa luvattiin suuria palkintoja, harmikseni ne olivat liian hyvää ollakseen totta.

Lopuksi vielä: muista ilmoittaa tietoturvan poikkeamisista mahdollisimman nopeasti. Ensinnäkin nopea reagointi on olennaista, ja ilmoittaminen mahdollistaa toimenpiteet vahinkojen rajoittamiseen ja torjumiseen. Vaikka olisi klikkaillut linkkejä tai syöttänyt salasanoja epämääräisille sivustoille, ei siinä ole mitään hävettävää tai noloa, vaan nopealla ilmoituksella saadaan homma takaisin pelittämään ja korjattua.

Missä kaikessa törmää sanaan tietoturva, ihan peruskäyttäjän näkökulmasta? Ja pystyykö Marskidata pitelemään minua kädestä, ihan koko matkan ajan?

Et ole ehkä ajatellut jokaista vaihetta työkalujesi käytössä, esimerkiksi sitä, kuinka monta kertaa työnantajasi on määritellyt käyttöösi erinäisiä tietoturvaan liittyviä toimenpiteitä. Harva tietokone esimerkiksi aukeaa ilman salasanaa tai kasvojen/sormenjälkitunnistusta, jolla varmistetaan, että käyttäjä olet varmasti sinä.

Seuraavaksi ehkä avaat sähköpostin, johon saatat Single Sign Onin ansiosta päästä esimerkiksi Windowsin AD-tunnuksilla sisään. Viimeistään siinä vaiheessa, kun lähetät sähköpostin, joudut (toivottavasti) valitsemaan, lähteekö viesti salaamattomana, ja onko vaikka liitetiedosto jollain lailla suojattu? Tietokoneen kiintolevyt on puolestaan suojattu BitLockerilla ja ties millä.

Puhelimissakin on iät ja ajat ollut PIN-koodit, suojauskoodit, kasvojentunnistukset, sormenjälkitunnisteet ym. Kaikissa fyysisissä laitteissa, on lisäksi äärimmäisen tärkeää, että ohjelmistoversiot ovat ajan tasalla. Vanhentuneisiin ohjelmistoversioihin tehdään moninkertaisesti enemmän hyökkäysyrityksiä ja niiden haavoittuvuus on myös suurin syy, miksi niitä päivitetään. Kannattaakin tsekata kollegani Heikin blogi yrityksen tietoturvan parantamisesta.

Kuvitellaan, että yrityksesi käyttää Microsoft 365 -palveluita ja, että sähköpostiasi ja muita toimisto-ohjelmistojasi hallittaan niin sanotusti pilvessä. Tiedostot asuvat tällöin Microsoftin pilvessä, käyttäjätunnukset ovat Microsoftin pilvessä, samoin salasanat, asiakasdokumentit, tietosuojan piirissä olevat henkilötiedot ja niin edelleen.

Tietokoneesi on kaiketi yhdistetty internettiin ja kun avaat selaimen, pääset ainoastaan ’sallittuihin’ verkko-osoitteisiin. Selaimen ohella koneellasi on ainoastaan sallittuja ohjelmistoja.

Muistathan myös, että kaikki internetiä käyttävät laitteet, kulkevat verkossa, eli verkkokin on hyvä suojata. Etätyöskennellessäsi luultavasti yritys on ratkaissut ongelman turvallisella VPN-ohjelmistolla, mutta toimistossa kiinteä verkko on suojattu palomuurilla, jossa taas on määritelty hyvinkin monta suojausmekanismia, sallituista ohjelmistoista ja sivuostoista myös sisäänpäin, laitteisiin, kuten tulostimiin, fakseihin, langattomiin tukiasemiin ja niin edelleen.

Koko liikennettä yrityksen laitteissa, verkoissa, palvelimella ja pilvessä valvotaan ja näissä käytetään automatisoituja mekanismeja suojautumiseen. MDR-palvelu (Managed Detection and Response), tulee olemaan käytössä 50 % organisaatioita, vuoteen 2025 mennessä, sanoo kaikki tietävä Gartner (vuonna 2021). Eli kyberuhkilta suojaudutaan härmäläisittäin havaitsemalla ja palautumalla. Tähän liittyen on hyvä tutustua Mikan blogiin kyberpalautumisesta ja Villen blogiin kiristyshyökkäyksistä.

Tietokoneellasi on pääkäyttäjäoikeudet, ainoastaan järjestelmänvalvojalla, joten tarvitessasi ohjelmistoa, jota sinulla ei vielä ole, joudut pyytämään sovelluksen latauslupaa. Yritykselläsi on käytössä Company Portal tai vastaava, minne järjestelmänvalvojat julkaisevat yrityksen sallitut sovellukset. Työpuhelimessa ei ole WhatsAppia tai muita sovelluksia, joissa on tietoturva-aukkoja tai, jotka ovat kaapattavissa tai tuttavallisemmin ’korkattavissa’.

GDPR-asetus pakottaa yritykset noudattamaan tietosuojaan liittyviä määräyksiä, jottei sinun tai työkaverisi henkilötietoja vuoda vääriin paikkoihin. Kun haluat antaa anonyymia palautetta esimiehelle tai nimettömän kehitysehdotuksen, Whistleblower-direktiivi varmistaa nimettömyytesi.

Näistä aiheista voit lukea lisää aiemmin julkaistuista blogeistamme:

Yksityishenkilönä olet varmasti tutustunut muun muassa mobiilivarmenteisiin, kaksivaiheisiin tunnistautumisiin, jossa joudut yhdistämään esimerkiksi pankkitunnuksesi, käyttäjätunnuksesi, sähköpostiin tai tekstiviesteihin. Yhtä lailla monivaiheinen tunnistus on hyvä suoja myös työympäristössäsi. Sähköpostit voi lähettää salatusti, tiedostot voidaan suojata salasanalla, turvatulostuksella tulostimesta ei saa mitään ulos ilman tunnistautumista.

Kaikkia yrityksen tietoja ei voi kopioida pikakomennolla, esimerkiksi puhelimella tekstiviestiin, WhatsAppiin tai hakukoneen kenttään. Tämä ei ole ’pelkästään’ kiusantekoa, vaan yrityksen tiedot halutaan suojata mahdolliselta väärinkäytöltä. Tämä on myös sinun etusi.

Tehkää yrityksessänne pelisäännöt tai ohjeistus tietoturvan käytöstä ja toimenpiteistä, jottei kaikki, vaikka uudet työntekijänne jatkuvasti kuormita järjestelmävalvojianne ja tietoturvavastaavianne.

Ole rohkeasti meihin yhteydessä, mikäli tietoturva-asiat askarruttavat. Meiltä voit tilata muun muassa tietoturvakartoitukset, projektisuunnitelmat ja tietoturvan pelikirjat.

Jos tämä kirjoitus synnyttää minkäänlaista huolta teidän tilanteestanne, laita savumerkkejä, niin katsotaan teidänkin tietoturvanne tila ja laitetaan heti kuntoon kohdat, joissa on havaittavissa puutteita. Tarkistamme työasemat, palvelimet, verkko, palomuurit, pilvipalvelut ja tapanne toimia, niin että sinäkin voit keksittyä tuottavaan työhön, murehtimisen sijasta.

Kesän jälkeen olemme myös julkaisemassa uusia tuotteita, joista tässä muutama tiiseri, pysy kuulolla:

Koska et kuitenkaan halua olla uutisissa näistä syistä, kannattaa oikeasti miettiä, mitkä asiat olette jo nyt huomioineet?

Tietoturva puhuttaa maailmalla yhä enemmän ja enemmän, ja ihan syystä. Ransomware- ja kyberhyökkäykset ovat yleistyneet huomattavasti aiempaan verrattuna, ja niiden seuraukset voivat olla vakavia ja tulla yritykselle kalliiksi. Hyökkäyksen aikana saatetaan poistaa tai tuhota yrityksen tärkeää dataa, ja joskus palautuminen tästä voi olla jopa mahdotonta. Datahävikin lisäksi riskinä on menettää asiakkaiden luottamus ja mainehaitta yritykselle. Liiketoiminnan turvaaminen modernin tietoturvan avulla onkin nyt yhä useampien yritysjohtajien agendalla. Yhtä lailla, kun kyberhyökkäysten torjumiseenkin, on yritysten osattava varautua myös hyökkäyksestä palautumiseen.

Kyberhyökkäys on (sen laajuudesta huolimatta) aina yrityksen toiminnalle vakava häiriö. Kyberhyökkäyksellä tarkoitetaan yksilön tai yrityksen tietokoneverkkoon kohdistuvaa hyökkäystä, jonka aikana hyökkääjä pyrkii onkimaan tietoa ja tiedostoja käyttöönsä, tai vahingoittamaan hyökkäyksen kohdetta. Kyberhyökkäys voidaan toteuttaa monin tavoin, kuten tietojenkalastelun, haittaohjelmien, hajautetun palvelunestohyökkäyksen (DDoS), kiristysohjelmien tai bottiverkkojen avulla.

Lue lisää kyberhyökkäyksistä täältä: Mikä on kyberhyökkäys? | Microsoft Security

Usein mediassa nähtävät kyberhyökkäysuutiset ovat tavallisiin ihmisiin kohdistuneita tapauksia, joissa on hyökätty esimerkiksi sosiaalisen median alustoille, tai muille henkilökohtaisia tietoja sisältäville sivustoille. Suomalaiset yritykset eivät kuitenkaan pääse huokaisemaan helpotuksesta, sillä aivan jokainen yritys voi olla yhtä lailla hyökkäyksen kohteena.

Lue Suomalaisen yritysohjelmistotalon tapauksesta täältä: Lemonsoft toipuu tietomurrosta – suurin osa palvelimista toimii taas | Tivi

Yritysten verkkojen turvaaminen ennakoimalla ja valmistautumalla kyberhyökkäyksiä vastaan on oiva tapa aloittaa tietoturvan kehittäminen. Kyberhyökkäyksiä voidaan estää muun muassa investoimalla luotettavaan kyberturvallisuusjärjestelmään, hyödyntämällä monivaiheista todentamisjärjestelmää, kouluttamalla työntekijöitä kyberhyökkäyksiin ja -turvallisuuteen liittyen, sekä palkkaamalla oman IT-osaston tueksi kolmannen osapuolen tietoturvatiimi auttamaan yrityksen järjestelmien ja verkkojen valvontaan.

Lue lisää kyberhyökkäyksiltä suojautumisesta täältä: Kyberturvallisuus – Kuinka suojautua kiristyshyökkäyksiltä? - Marskidata

Vaikka hyökkäystä vastaan on pyritty valmistautumaan estokeinoilla, on hyväksyttävä myös se tosiasia, että joskus hyökkääjä voi kaikesta huolimatta päästä esteiden läpi. Tällöin on erityisen tärkeää pystyä palautumaan hyökkäyksestä mahdollisimman nopeasti. Jotta nopea palautuminen olisi mahdollista, on yrityksen pystyttävä tallentamaan ja suojaamaan kriittinen data, sekä löydettävä keino sen palauttamiseen.

Kyberholvi

Eli Dell Cyber Recovery Vault, on eristetty täysin yrityksen IT-ympäristöstä, joka tekee siitä näkymättömän hyökkääjälle. Yrityksen kriittinen data tallennetaan päivittäin holviin turvaan, eli jos varsinaiseen IT-ympäristöön päästään hyökkäämään, on datasta mahdollista palauttaa nopeallakin aikataululla ajan tasainen versio.

Kyberholviin tallennettaessa tieto lukkiutuu organisaation toimesta. Sitä ei voida siis tuhota tai muuttaa millään tavalla. Data pysyy holvissa juuri siinä muodossa, kuin missä se on sinne mennytkin.

Holvissa on näiden toimintojen lisäksi vielä Cyber Sense -analytiikka, joka tunnistaa organisaation varsinaisessa IT-ympäristössä saastutetun datan, jota yritetään kopioida holviin. Analytiikkatyökalu toimii näkymättömässä holvissa, joten hyökkääjä ei voi päästä siihenkään käsiksi. Cyber Sense käy läpi kaiken datan holvista, ei vain metadataa, jonka ansiosta se osaa aidosti tunnistaa kehittyneemmätkin hyökkäysyritykset. Käytännössä siis: jos tuotantopään datassa on jotain mätää, ja sitä yritetään tallentaa kyberholviin, Cyber Sense tunnistaa tilanteen, tekee hälytyksen ja samalla näyttää puhtaasta datasta löytyvän viimeisimmän version.

Kyberholvi on siis:

Kyberholvin ansiosta hyökkäyksiltä, joilta palautumisessa menisi muutoin viikkoja, pystytään palautumaan jopa muutamissa tunneissa.

Sen lisäksi, että yritys ottaa kyberholvin käyttöönsä ja hyödyntää kolmannen osapuolen tietoturvatiimiä yrityksen järjestelmien ja verkkojen valvonnassa, on yrityksen IT-osaston hyvä ymmärtää perusperiaatteet kyberhyökkäystilanteista toipumiseen. Kyberturvallisuuskeskus on laatinut toimintaohjeet erilaisia kyberhyökkäystilanteita varten, ja niihin pääsee tutustumaan täältä: Toimintaohjeita kyberhyökkäystilanteista toipumiseen | Kyberturvallisuuskeskus

Yrityksen tietoturvan jatkokehittäminen on siis hyvä aloittaa ennakoimalla ja varautumalla pahimpaan ottamalla käyttöön kyberholvi, jolla varmistetaan nopea hyökkäyksiltä palautuminen.

Apua tietoturvan kehittämiseen ja juuri teidän ympäristöönne sopivien tietoturvapalveluiden käyttöönottoon saat ottamalla meihin yhteyttä esimerkiksi alla olevan lomakkeen kautta. Pidetään yhdessä huolta teidän yrityksenne kriittisestä datasta ja IT-ympäristöstänne.

Koe moderni tietosuoja integroidulla laitteella, joka perustuu PowerProtect Data Manageriin.

Helposti konfiguroitava ja hallittava PowerProtect Data Manager Appliance tarjoaa yhtenäisen käyttökokemuksen ja automatisoi tietokantojen, virtuaalikoneiden, tiedostojärjestelmien ja Kubernetes-säilöjen etsinnän ja suojauksen.

Järjestä suojaus suoraan intuitiivisen käyttöliittymän ja turvallisten tietojen avulla uusimmilla toiminnallisilla ja kyberuhkien sietokyvyllä. Anna tietojen omistajille mahdollisuus suorittaa omatoiminen varmuuskopiointi ja palautustoiminnot alkuperäisistä sovelluksistaan keskitetyn hallinnan ja valvonnan avulla.

Voit luottaa siihen, että tietosi ovat turvassa ja käytettävissä PowerProtect Data Manager Appliancen yksinkertaistetun käyttökokemuksen ansiosta.

Sinua voisi kiinnostaa myös:

Pidä huolta IT-laitteistasi - 3 vinkkiä - Marskidata

Tietoturva tulostimissa ja monitoimilaitteissa - Marskidata

Tiedon varmistaminen, suojaaminen ja jatkuvuuden hallinta - Marskidata

Yrityksen viestintä tietoturvallisesti - Marskidata

Hybridityön myötä työpaikat ovat siellä, missä ihmiset haluavat töitä tehdä, joten teknologian haasteeksi jää tarjota hyvät työolosuhteet joka paikkaan. HP:n laitteilla hybridityö on sujuvaa.

HP Elite Mini 800 G9 on pieni, mutta pippurinen, mukana kuljetettava pöytäkone. Tässä paketissa saat erinomaisen suorituskyvyn uusimmalla Intel-prosessorilla ja responsiivisilla grafiikoilla.

HP Elite Mini 800 -minipöytäkone tarjoaa huipputason suorituskykyä, jota tarvitaan monimutkaisten esitysten tekemiseen, isojen taulukoiden käsittelemiseen tai vaikka kiehtovan sisällön luomiseen nopeasti. Tämä tietokone on juuri oikea vaihtoehto suuriin tehtäviin pienissä tiloissa.

HP:n Elite-sarja tarjoaa HP:n turvallisimmat kannettavat, upealla muotoilulla. Itsepalautuva, laitteistotasolla toteutettu HP Wolf -tietoturvaratkaisu on sisäänrakennettuna kuhunkin Elite-tuoteperheen laitteeseen.

HP Wolf Securitya hyödyntävät HP-tietokoneet sisältävät laitteistotasolla valvottuja tietoturvatoimintoja sekä monitasoisen suojauksen, jotka toimivat niin käyttöjärjestelmän sisällä kuin sen ulkopuolella. Valitettavasti kyberrikolliset ovat tänä päivänä taitavampia, määrätietoisempia ja järjestäytyneempiä kuin koskaan. HP Wolf Security toimii ja valvoo laitteita kaikissa tilanteissa, jotta työntekijät ja yrityksesi tieto pysyy turvassa.

HP Elite Dragonfly on maailman ensimmäinen kannettava tietokone, joka on valmistettu muovista, joka olisi muutoin vaarassa joutua valtameriin. HP Dragonfly on suunniteltu suoriutumaan vaativimmista töistä, sillä se on varustettu Intelin kaikkien aikojen tehokkaimmilla suoritinytimillä ja kattavalla tietoturvalla.

HP Dragonfly on tyylikäs ja täynnä ominaisuuksia, joilla käyttäjä saa ensiluokkaisen käyttökokemuksen. HP Presence -videoneuvotteluominaisuuksilla, Bang & Olufsenin äänellä, automaattisella äänenvoimakkuuden säädöllä ja tekoälyn hoitamalla taustamelun poistolla videoneuvottelut onnistuvat tilanteessa kuin tilanteessa.

Koneen päivitetty kamera pitää sinut kuvassa liikkeestäsi huolimatta. Taustavalon ja heikon valaistuksen säätö varmistavat, että käyttäjä näkyy selkeästi erilaisissa valaistusoloissa. HP:n dynaamisen puheäänen tasoitus parantaa käyttäjän ääntä puheluissa ja vähentää häiriöitä tekoälypohjaisella melunvaimennuksella. Laitteen älykäs lataus oppii käyttäjänsä tavat ja optimoi virrankäyttöä niiden mukaan.

HP Elite Dragonfly on lähtöpainoltaan alle kilon painoinen. Uudessa, korkeammassa 3:2-kuvasuhteen näytössä näet enemmän, vierität vähemmän ja saat käyttöösi entistä suuremman kosketusalustan. Mikrofonit on sijoitettuna yläreunaan, mikä mahdollistaa loistavan äänialan. Laitteen monipuoliset liitännät takaavat sen, että 5G-laajakaista toimii nopeasti ja varmasti. HP Elite Dragonfly on saatavissa siniharmaana ja puhtaan hopeana.

Haluatko yhden maailman edistyneimmistä monitoreista videopalaverikäyttöön? Silloin kannattaa valita HP:n E24m, E27m tai E34m-näyttö. Näissä näytöissä on 5MP-webkamera, kehittyneet valaistussensorit, etupuolelle sijoitetut kaiuttimet ja taustamelua poistavat mikrofonit. Työpöydän johtosotkun voit myös unohtaa, sillä kannettavan ja näytön yhdistämiseen riittää vain yksi USB-C-kaapeli. Kuinka kätevää!

HP:n tuotteet on suunniteltu ympäristövastuullisesti. HP on käyttänyt tuotteisiinsa yli 60 miljoonaa muovipulloa. Yli 50 HP:n tuotteessa käytetään muovia, joka on muutoin vaarassa päätyä valtameriin, mukaan lukien Elite-, Pro-, Z-, Chromebook Enterprise- ja Pavilion -tuotevalikoimat.

HP valittiin vuonna 2021 ENERGY STAR Partner of the Year -kumppaniksi. HP:n henkilökohtaisista järjestelmätuotteista 664 kappaletta on saanut ENERGY STAR -sertifioinnin, mikä on enemmän kuin mikään muu valmistaja. HP:n päämääränä on kierrättää 1,2 miljoonaa tonnia laitteistoja ja tulostustarvikkeita vuoteen 2025 mennessä. Vuoden 2020 loppuun mennessä HP kierrättikin 642 300 tonnia.

HP pyrkii olemaan kestävin ja oikeudenmukaisin teknologiayritys. Sen visiona on luoda teknologiaa, joka parantaa ihmisten elämää kaikkialla. Tavoitteena on edistää digitaalista yhdenvertaisuutta 150 miljoonalle ihmiselle vuoteen 2030 mennessä. HP on laatinut vastuullisuusraportin jo vuodesta 2001 lähtien.

Me Marskidatalla olemme olleet HP:n kumppani jo vuosia. Kun yrityksesi tarvitsee HP:n laatua, ole yhteydessä meihin!

Oletko juuri hankkinut uuden puhelimen tai tabletin? Ja nyt olisi se hetki, kun tulisi miettiä laitteeseen sopivat lisävarusteet. Käyn tässä blogissani lyhyesti läpi erilaiset puhelimien ja tablettien lisävarustekategoriat sekä muutamat vinkit toimivien lisävarusteiden valintaan.

Erilaiset kotelot ja suojakuoret huolehtivat, että uusi laitteesi kestää paremmin iskuja ja kolhuja. Materiaalien ja värien kirjo suojakuorissa on loputon. Sinun tulee vain päättää, mitkä kaikki ominaisuudet suojakuoreesi haluat. Haluatko, että suojakuoren mukana kulkee myös tärkeimmät korttisi? Haluatko mahdollisimman ohuen ja huomaamattoman suojakuoren? Vai onko laitteesi niin kovalla käytöllä, että sinun tulisi harkita kovempaa kulutusta kestävää suojakuorta?

Oletko koskaan miettinyt, miten helppoa tietojasi on kalastella ihan vaan kurkkimalla puhelimesi näyttöä olkasi yli, kun käytät puhelintasi julkisella paikalla?

Tietosuojalasi suojaa laitettasi kahdella eri tavalla. Tietoturvasuodatin estää uteliaat katseet ja pitää näyttösi sisällön vain sinun tiedossasi. Karkaistu lasi puolestaan ottaa vastaan fyysiset osumat ja suojaa puhelimesi herkän näytön. Tietosuojalasissa on tietoturvakerros, joka pimentää näytön sivulta päin katsottuna.

Puhelimen tietosuojalasi takaa yksityisyytesi esimerkiksi julkisilla paikoilla, lentokentällä, ravintolassa ja bussissa. Ethän halua käyttää puhelintasi muiden katseiden alla. Tietosuojalasi huolehtii yksityisyydestäsi ja samalla se suojaa puhelimesi näyttöä turhilta kolhuilta. Tällainen panssarilasi on ehdoton työkaveri kaikille, jotka käyttävät puhelintaan yrityskäytössä tai viettävät paljon aikaansa esimerkiksi ruuhkaisilla kentillä ja julkisissa kulkuvälineissä. Tietoturvasuoja myös himmentää näytön valoa, eikä tällöin rasita samalla tavalla silmiä.

Muistathan siis seuraavan kerran laitteesi suojakalvoa hankkiessa varmistaa, että kyseessä on varmasti juuri tietosuojalasi.

Yksi tärkeimmistä lisätarvikkeista on ehdottomasti varavirtalähde eli Powerbank, jolla voi ladata mobiililaitteita reissun päällä. Varavirtalähde pelastaa pulasta silloin kun akku loppuu väärällä hetkellä, eikä seinästä ole saatavilla virtaa. Pienimmät varavirtalähteet (2000– 3000 mAh=milliampeeria) toimivat hätävirtana yhden päivän matkoilla, kun taas isot (10 000–20 000 mAh=milliampeeria) ovat toimivampia useamman päivän matkoille.

Powerbankkeja kannattaa hankkia useampi eri tarkoituksiin, kuten autoon, veneeseen ja mökille. Tiettyihin laitemalleihin on saatavilla myös langattomia latausratkaisuja.

Mobiililaitteiden telineet pitävät laitteesi mukana vauhdikkaassakin menossa. Telineiden avulla voit kiinnittää laitteesi tukevasti autoon, veneeseen, polkupyörään, moottoripyörään, työkoneisiin ja moniin muihin kohteisiin.

Tyypillisesti langattomat nappikuulokkeet jaotellaan kahteen eri ryhmään, täysin langattomiin ja osittain langattomiin kuulokkeisiin. Osittain langattomissa kuulokkeissa oikea ja vasen kuuloke yhdistyvät toisiinsa jonkinlaisella johdolla, mutta kuulokkeita ei yhdistetä fyysisesti mobiililaitteeseen. Täysin langattomat nappikuulokkeet ovat suositumpia, sillä niissä kumpikin kuuloke on oma, toisesta riippumaton kuuloke, joka yhdistyy mobiililaitteeseen.

Kuulokkeita valitessa kannattaa kiinnittää huomiota niiden akun kestoon. Usein langattomien kuulokkeiden akun kesto ilmoitetaan kahdella tavalla. On itse kuulokkeiden akun kesto sekä kuulokkeiden akun kesto mukana tulevan latauskotelon kanssa. Kotelo on siis itsessään pieni varavirtalähde, johon laittamalla kuulokkeet lataavat itseään. Kotelon antamalla lisäajalla ei usein ole suurta merkitystä, sillä kuulokkeita ja koteloa tavallisimmin ladataan tavallisella USB-laturilla.

Aktiivinen melunvaimennus (ANC) tarkoittaa sitä, että kuulokkeissa itsessään on myös pienet mikrofonit, joilla kuulokkeet kuuntelevat ympäristönsä ääniä, kuten lentokoneen huminaa tai liikenteen melua. Tämän taustamelun pohjalta kuulokkeet luovat vastaääntä, joka kumoaa ulkoapäin kuuluvan äänen. Vastamelukuulokkeet ovat aivan ehdoton juttu esimerkiksi avokonttorissa tai jos töitä tehdään paljon julkisissa tiloissa.

Kuulokkeita valitessasi, mieti ainakin näitä:

Kollegani Eelis on kirjoittanut blogissaan tarkemmin kuulokehankinnoista, joten tsekkaa Eeliksen vinkit tästä.

Me Marskidatalla autamme mielellämme sinua löytämään omaan laitteeseesi yhteensopivat ja käyttöäsi hyödyntävät lisävarusteet.